Чтобы понять, что необходимо делать с автоматизированной информационной системой (АИС), необходимо совершить следующие действия:

Определить категории персональных данных, обрабатываемых в АИС.

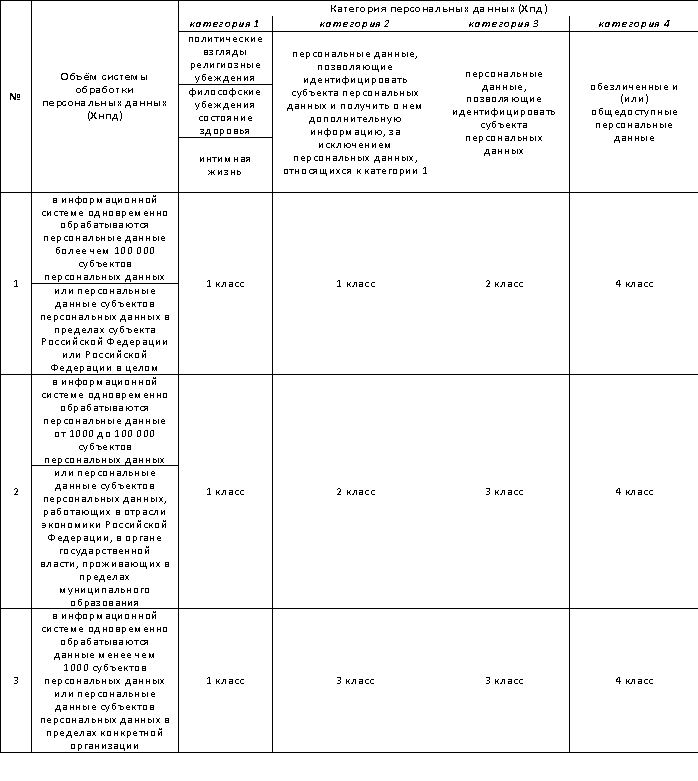

Таблица 1. Определение категории персональных данных обрабатываемых АИС

Составить план мероприятий для защиты персональных данных.

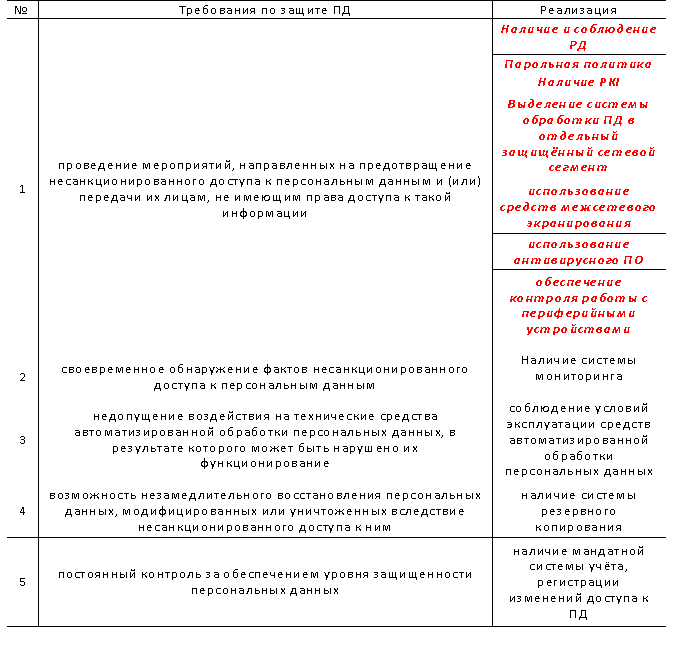

Таблица 2. Требования об обеспечению безопасности ПД на основе Постановления 781 правительства Российской федерации от 17 ноября 2007 года.

Примечание: Красным цветом в таблице выделены обязательные компоненты СОБИ для соответствия ИС ФЗ 152

Примечание к пункту 5 Постановления 781 правительства Российской Федерации от 17 ноября 2007 года. Используемые программные и программно-аппаратные средства или уже должны быть сертифицированы ФСТЭК или должны пройти обязательную процедуру сертификации по факту применения.

Мероприятия по обеспечению безопасности персональных данных при их обработке в информационных системах включают в себя:

а) определение угроз безопасности персональных данных при их обработке, формирование на их основе модели угроз;

б) разработку на основе модели угроз системы защиты персональных данных, обеспечивающей нейтрализацию предполагаемых угроз с использованием методов и способов защиты персональных данных, предусмотренных для соответствующего класса информационных систем;

в) проверку готовности средств защиты информации к использованию с составлением заключений о возможности их эксплуатации;

г) установку и ввод в эксплуатацию средств защиты информации в соответствии с эксплуатационной и технической документацией;

д) обучение лиц, использующих средства защиты информации, применяемые в информационных системах, правилам работы с ними;

е) учет применяемых средств защиты информации, эксплуатационной и технической документации к ним, носителей персональных данных;

ж) учет лиц, допущенных к работе с персональными данными в информационной системе;

з) контроль за соблюдением условий использования средств защиты информации, предусмотренных эксплуатационной и технической документацией;

и) разбирательство и составление заключений по фактам несоблюдения условий хранения носителей персональных данных, использования средств защиты информации, которые могут привести к нарушению конфиденциальности персональных данных или другим нарушениям, приводящим к снижению уровня защищенности персональных данных, разработку и принятие мер по предотвращению возможных опасных последствий подобных нарушений;

к) описание системы защиты персональных данных.

Примечание: Пункт 12 постановления 781 правительства Российской федерации от 17 ноября 2007 года.

Примечание:

Средства защиты информации, применяемые в информационных системах, в установленном порядке проходят процедуру оценки соответствия.

Приказ Федеральной службы по техническому и экспортному контролю от 5 февраля 2010 г. № 58 “Об утверждении Положения о методах и способах защиты информации в информационных системах персональных данных”

II. Методы и способы защиты информации от несанкционированного доступа

2.1. Методами и способами защиты информации от несанкционированного доступа являются:

- реализация разрешительной системы допуска пользователей (обслуживающего персонала) к информационным ресурсам, информационной системе и связанным с ее использованием работам, документам;

- ограничение доступа пользователей в помещения, где размещены технические средства, позволяющие осуществлять обработку персональных данных, а также хранятся носители информации;

- разграничение доступа пользователей и обслуживающего персонала к информационным ресурсам, программным средствам обработки (передачи) и защиты информации;

- регистрация действий пользователей и обслуживающего персонала, контроль несанкционированного доступа и действий пользователей, обслуживающего персонала и посторонних лиц;

- учет и хранение съемных носителей информации и их обращение, исключающее хищение, подмену и уничтожение;

- резервирование технических средств, дублирование массивов и носителей информации;

- использование средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия;

- использование защищенных каналов связи;

Примечание: использование защищённых каналов связи – криптография. Сертификация защищённых каналов связи обязательное условие. Сертификация осуществляется лицензиатом ФСТЭК.

- размещение технических средств, позволяющих осуществлять обработку персональных данных, в пределах охраняемой территории;

- организация физической защиты помещений и собственно технических средств, позволяющих осуществлять обработку персональных данных;

- предотвращение внедрения в информационные системы вредоносных программ (программ-вирусов) и программных закладок.

2.2. В системе защиты персональных данных информационной системы в зависимости от класса информационной системы и исходя из угроз безопасности персональных данных, структуры информационной системы, наличия межсетевого взаимодействия и режимов обработки персональных данных с использованием соответствующих методов и способов защиты информации от несанкционированного доступа реализуются функции управления доступом, регистрации и учёта, обеспечения целостности, анализа защищённости, обеспечения безопасного межсетевого взаимодействия и обнаружения вторжений.

Методы и способы защиты информации от несанкционированного доступа, обеспечивающие функции управления доступом, регистрации и учёта, обеспечения целостности, анализа защищённости, обеспечения безопасного межсетевого взаимодействия в зависимости от класса информационной системы определяются оператором (уполномоченным лицом) в соответствии с приложением к настоящему Положению.

2.3. В информационных системах, имеющих подключение к информационно-телекоммуникационным сетям международного информационного обмена (сетям связи общего пользования), или при функционировании которых предусмотрено использование съемных носителей информации, используются средства антивирусной защиты.

2.4. При взаимодействии информационных систем с информационно-телекоммуникационными сетями международного информационного обмена (сетями связи общего пользования) наряду с методами и способами, указанными в пункте 2.1 настоящего Положения, основными методами и способами защиты информации от несанкционированного доступа являются:

- межсетевое экранирование с целью управления доступом, фильтрации сетевых пакетов и трансляции сетевых адресов для скрытия структуры информационной системы;

- обнаружение вторжений в информационную систему, нарушающих или создающих предпосылки к нарушению установленных требований по обеспечению безопасности персональных данных;

- анализ защищенности информационных систем, предполагающий применение специализированных программных средств (сканеров безопасности);

- защита информации при ее передаче по каналам связи;

- использование смарт-карт, электронных замков и других носителей информации для надежной идентификации и аутентификации пользователей;

- использование средств антивирусной защиты;

- централизованное управление системой защиты персональных данных информационной системы.

2.5. Подключение информационных систем, обрабатывающих государственные информационные ресурсы, к информационно-телекоммуникационным сетям международного информационного обмена осуществляется в соответствии с Указом Президента Российской Федерации от 17 марта 2008 г. № 351 «О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационно-телекоммуникационных сетей международного информационного обмена» (Собрание законодательства Российской Федерации, 2008, № 12, ст. 1110; № 43, ст. 4919).

2.6. Для обеспечения безопасности персональных данных при подключении информационных систем к информационно-телекоммуникационным сетям международного информационного обмена (сетям связи общего пользования) с целью получения общедоступной информации помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

- фильтрация входящих (исходящих) сетевых пакетов по правилам, заданным оператором (уполномоченным лицом);

- периодический анализ безопасности установленных межсетевых экранов на основе имитации внешних атак на информационные системы;

- активный аудит безопасности информационной системы на предмет обнаружения в режиме реального времени несанкционированной сетевой активности;

- анализ принимаемой по информационно-телекоммуникационным сетям международного информационного обмена (сетям связи общего пользования) информации, в том числе на наличие компьютерных вирусов.

Для реализации указанных методов и способов защиты информации могут применяться межсетевые экраны, системы обнаружения вторжений, средства анализа защищенности, специализированные комплексы защиты и анализа защищенности информации.

2.7. Для обеспечения безопасности персональных данных при удаленном доступе к информационной системе через информационно-телекоммуникационную сеть международного информационного обмена (сеть связи общего пользования) помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

- проверка подлинности отправителя (удаленного пользователя) и целостности передаваемых по информационно-телекоммуникационной сети международного информационного обмена (сети связи общего пользования) данных;

- управление доступом к защищаемым персональным данным информационной сети;

- использование атрибутов безопасности.

2.8. Для обеспечения безопасности персональных данных при межсетевом взаимодействии отдельных информационных систем через информационно-телекоммуникационную сеть международного информационного обмена (сеть связи общего пользования) помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

- создание канала связи, обеспечивающего защиту передаваемой информации;

- осуществление аутентификации взаимодействующих информационных систем и проверка подлинности пользователей и целостности передаваемых данных.

2.9. Для обеспечения безопасности персональных данных при межсетевом взаимодействии отдельных информационных систем разных операторов через информационно-телекоммуникационную сеть международного информационного обмена (сеть связи общего пользования) помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

- создание канала связи, обеспечивающего защиту передаваемой информации;

- аутентификация взаимодействующих информационных систем и проверка подлинности пользователей и целостности передаваемых данных;

- обеспечение предотвращения возможности отрицания пользователем факта отправки персональных данных другому пользователю;

- обеспечение предотвращения возможности отрицания пользователем факта получения персональных данных от другого пользователя.

2.10. Обмен персональными данными при их обработке в информационных системах осуществляется по каналам связи, защита которых обеспечивается путем реализации соответствующих организационных мер и (или) применения технических средств.

2.11. Подключение информационной системы к информационной системе другого класса или к информационно-телекоммуникационной сети международного информационного обмена (сети связи общего пользования) осуществляется с использованием межсетевых экранов.

2.12. Программное обеспечение средств защиты информации, применяемых в информационных системах 1 класса, проходит контроль отсутствия недекларированных возможностей.

Необходимость проведения контроля отсутствия недекларированных возможностей программного обеспечения средств защиты информации, применяемых в информационных системах 2 и 3 классов, определяется оператором (уполномоченным лицом).

2.13. В зависимости от особенностей обработки персональных данных и структуры информационных систем могут разрабатываться и применяться другие методы защиты информации от несанкционированного доступа, обеспечивающие нейтрализацию угроз безопасности персональных данных.

Примечание: В данной выдержке регламентируется, какие именно технические методы необходимы для соблюдения ФЗ 152 (межсетевое экранирование, антивирусное ПО, контроль доступа, контроль целостности, резервное копирование, етс).

Вывод:

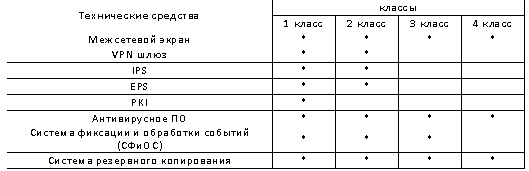

Таблица 3. Использование технических средств защиты по классам обработки ПД.

Примечание:

- IPS (IntrusionPreventionSystem) – система предотвращения вторжений;

- EPS (EndPointSecurity) – система обеспечивающая контроль за использованием информационных ресурсов на рабочих местах;

- PKI (PublicKeyInfrastructure) – технология аутентификации с помощью открытых ключей.

Документы, регламентирующие обработку персональных данных (ПДн) в информационной системе персональных данных (ИСПДн):

- Акт классификации информационной системы персональных данных (ИСПДн)

- Модель угроз безопасности ПДн при их обработке в ИСПДн (для специальных систем)

- Определение границ контролируемой зоны ИСПДн

- Технический паспорт ИСПДн

- Электронный журнал регистрации обращений пользователей ИСПДн на получение ПДн

- Регламент разграничения прав доступа

- Приказ о назначении администратора безопасности ИСПДн

- Руководство администратора ИСПДн

- Руководство пользователя ИСПДн

- Приказ об утверждении списка лиц, которым необходим доступ к ПДн, обрабатываемым в ИСПДн, для выполнения служебных (трудовых) обязанностей

- Перечень применяемых средств защиты информации (СЗИ)

- Перечень эксплуатационной и технической документации применяемых СЗИ

- Перечень носителей ПДн

- Заключение о готовности СЗИ к эксплуатации

- Документы, регламентирующие обработку ПДн в компании

- Положение о защите персональных данных в компании

- Положение по организации и проведению работ по обеспечению безопасности ПДн при их обработке в ИСПДн

- Перечень эксплуатационной и технической документации применяемых СЗИ

- Перечень носителей ПДн

- Заключение о готовности СЗИ к эксплуатации

- Документы, регламентирующие обработку ПДн в компании

- Положение о защите персональных данных в компании

- Положение по организации и проведению работ по обеспечению безопасности ПДн при их обработке в ИСПДн

- Положение об организации режима безопасности помещений, где осуществляется работа с ПДн

- Положение о порядке хранения и уничтожения носителей ПДн

- Формы учета для организации обработки ПДн (шаблоны, бланки)

- Отчет об обследования информационных систем

- Перечень сведений конфиденциального характера

- Приказ о назначении структурного подразделения или должностного лица, ответственного за обеспечение безопасности ПДн

- Копия «Уведомления об обработке ПДн», выписка из реестра операторов ПДн

Список документов, на основании которых составляется акт классификации ИСПДн:

Постановление Правительства Российской Федерации от 17.11.2007 г. №781 «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»:

п.6. Информационные системы классифицируются государственными органами, муниципальными органами, юридическими или физическими лицами, организующими и (или) осуществляющими обработку персональных данных, а также определяющими цели и содержание обработки персональных данных, в зависимости от объема обрабатываемых ими персональных данных и угроз безопасности жизненно важным интересам личности, общества и государства.

Приказ Федеральной службы по техническому и экспортному контролю, Федеральной службы безопасности Российской Федерации, Министерства информационных технологий и связи Российской Федерации от 13.02.2008 г. №55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных», устанавливает следующий порядок проведения классификации:

п. 4. Проведение классификации информационных систем включает в себя следующие этапы:

- сбор и анализ исходных данных по информационной системе;

- присвоение информационной системе соответствующего класса и его документальное оформление.

- модель угроз безопасности ПДн при их обработке в ИСПДн (для специальных систем).

Выдержка из:

Приказ Федеральной службы по техническому и экспортному контролю, Федеральной службы безопасности Российской Федерации, Министерства информационных технологий и связи Российской Федерации от 13.02.2008 г. №55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных»:

п. 16. По результатам анализа исходных данных класс специальной информационной системы определяется на основе модели угроз безопасности персональных данных в соответствии с методическими документами, разрабатываемыми в соответствии с пунктом 2 Постановления Правительства Российской Федерации от 17 ноября 2007 г. N 781 «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных».

Определение границ контролируемой зоны ИСПДн.

Нормативно-методический документ ФСТЭК России «Рекомендации по обеспечению безопасности ПДн при их обработке в ИСПДн»:

Одним из основных организационных мероприятий по защите информации является установление контролируемой зоны (КЗ) вокруг ИСПДн.

Примечание:

Определение границ КЗ необходимо для разработки ряда документов, в которых учитывается привязка к границам КЗ, в частности:

- технический паспорт ИСПДн;

- модель угроз безопасности ПДн при их обработке в ИСПДн.

Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К), в соответствии с требованиями которых разрабатывается технический паспорт ИСПДн установленной формы.

Электронный журнал регистрации обращений пользователей ИСПДн на получение ПДн.

Выдержка из:

Постановление Правительства Российской Федерации от 17.11.2007 г. №781 «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»:

Запросы пользователей информационной системы на получение персональных данных, включая лиц, доступ которых к персональным данным, необходим для выполнения служебных (трудовых) обязанностей, а также факты предоставления персональных данных по этим запросам регистрируются автоматизированными средствами информационной системы в электронном журнале обращений. Содержание электронного журнала обращений периодически проверяется соответствующими должностными лицами (работниками) оператора или уполномоченного лица.

Регламент разграничения прав доступа.

Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К):

- В организации должна быть разработана соответствующая система доступа персонала к сведениям конфиденциального характера.

- Доступ к информации исполнителей (пользователей, обслуживающего персонала) осуществляется в соответствии с разрешительной системой допуска исполнителей к документам и сведениям конфиденциального характера, действующей в организации.

Приказ о назначении администратора безопасности ИСПДн.

Руководство администратора ИСПДн.

Выдержка из:

Методический документ ФСТЭК «Рекомендации по обеспечению безопасности ПДн при их обработке в ИСПДн»:

Описание порядка установки, настройки, конфигурирования и администрирования средств антивирусной защиты, а также порядка действий в случае выявления факта вирусной атаки или иных нарушений требований по защите от программно-математических воздействий должны быть включены в руководство администратора безопасности информации в ИСПДн.

Руководство пользователя ИСПДн.

Приказ об утверждении списка лиц, которым необходим доступ к ПДн, обрабатываемым в ИСПДн, для выполнения служебных (трудовых) обязанностей.

Выдержка из:

Постановление Правительства Российской Федерации от 17.11.2007 г. №781 «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»:

Лица, доступ которых к персональным данным, обрабатываемым в информационной системе, необходим для выполнения служебных (трудовых) обязанностей, допускаются к соответствующим персональным данным на основании списка, утвержденного оператором или уполномоченным лицом.

Перечень применяемых средств защиты информации (СЗИ).

Выдержка из:

Постановление Правительства Российской Федерации от 17.11.2007 г. №781 «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»:

Мероприятия по обеспечению безопасности ПДн при их обработке в информационных системах включают в себя:

- проверку готовности средств защиты информации к использованию с составлением заключений о возможности их эксплуатации;

- учет применяемых средств защиты информации, эксплуатационной и технической документации к ним, носителей персональных данных.

Перечень эксплуатационной и технической документации применяемых СЗИ(правовое обоснование см. в п.11).

Перечень носителей ПДн(правовое обоснование см. в п.11).

Заключение о готовности СЗИ к эксплуатации(правовое обоснование см. в п.11).

Документы, регламентирующие обработку ПДн в компании

Положение о защите персональных данных в компании.

Положение по организации и проведению работ по обеспечению безопасности ПДн при их обработке в ИСПДн.

Выдержка из:

Методический документ ФСТЭК «Рекомендации по обеспечению безопасности ПДн при их обработке в ИСПДн»:

При подготовке документации по вопросам обеспечения безопасности ПДн при их обработке в ИСПДн и эксплуатации СЗПДн в обязательном порядке разрабатываются:

- положение по организации и проведению работ по обеспечению безопасности ПДн при их обработке в ИСПДн;

- требования по обеспечению безопасности ПДн при обработке в ИСПДн;

- должностные инструкции персоналу ИСПДн в части обеспечения безопасности ПДн при их обработке в ИСПДн;

- рекомендации (инструкции) по использованию программных и аппаратных средств защиты информации.

Должностные инструкции персоналу в части обеспечения безопасности ПДн при их обработке в ИСПДн(правовое обоснование см. в п.2.).

Рекомендации по использованию программных и аппаратных средств защиты(правовое обоснование см. в п.2.).

Положение по организации контроля эффективности защиты информации в компании.

Выдержка из:

Методический документ ФСТЭК «Рекомендации по обеспечению безопасности ПДн при их обработке в ИСПДн»:

Контроль заключается в проверке выполнения требований нормативных документов по защите информации, а также в оценке их обоснованности и эффективности принятых мер. Он может проводиться оператором или на договорной основе сторонними организациями, имеющими лицензии на деятельность по технической защите информации.

Положение об организации режима безопасности помещений, где осуществляется работа с ПДн.

Выдержка из:

Методический документ ФСТЭК «Рекомендации по обеспечению безопасности ПДн при их обработке в ИСПДн»:

Одним из основных организационных мероприятий по защите информации является организация режима и контроля доступа в помещения, в которых установлены аппаратные средства ИСПДн.

Выдержка из:

Постановление Правительства Российской Федерации от 17.11.2007 г. №781 «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»:

п.8.Размещение информационных систем, специальное оборудование и охрана помещений, в которых ведется работа с персональными данными, организация режима обеспечения безопасности в этих помещениях должны обеспечивать сохранность носителей персональных данных и средств защиты информации, а также исключать возможность неконтролируемого проникновения или пребывания в этих помещениях посторонних лиц.

Положение о порядке хранения и уничтожения носителей ПДн.

Выдержка из:

Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К):

Носители информации на магнитной (магнитооптической), оптической и бумажной основе должны учитываться, храниться и уничтожаться в подразделениях организации в установленном порядке.

Формы учета для организации обработки ПДн (шаблоны, бланки).

Формы учета необходимы для организации взаимодействия с субъектами персональных данных и уполномоченным органом по защите прав субъектов персональных данных.

При разработке форм руководствоваться требованиями ФЗ-152, Трудового Кодекса РФ.

Отчет об обследования информационных систем компании.

Выдержка из:

Методический документ ФСТЭК «Рекомендации по обеспечению безопасности ПДн при их обработке в ИСПДн»:

Порядок организации обеспечения безопасности ПДн в ИСПДн должен предусматривать оценку обстановки, в рамках которой проводится определение состава, содержания и местонахождения ПДн подлежащих защите.

Перечень сведений конфиденциального характера.

Выдержка из:

Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К):

В организации должен быть документально оформлен перечень сведений конфиденциального характера, подлежащих защите в соответствии с нормативно-правовыми актами.

Приказ о назначении структурного подразделения или должностного лица, ответственного за обеспечение безопасности ПДн.

Выдержка из:

Постановление Правительства Российской Федерации от 17.11.2007 г. №781 «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»:

п.13.Для разработки и осуществления мероприятий по обеспечению безопасности персональных данных при их обработке в информационной системе оператором или уполномоченным лицом может назначаться структурное подразделение или должностное лицо (работник), ответственные за обеспечение безопасности персональных данных.

Выдержка из:

СТР-К:

Разработка мер и обеспечение защиты информации осуществляются подразделениями по защите информации (службами безопасности) или отдельными специалистами, назначенными руководителями организации для проведения таких работ. Разработка мер защиты информации может осуществляться также сторонними организациями, имеющими лицензию на право проведения соответствующих работ.

Копия «Уведомления об обработке ПДн», выписка из реестра операторов ПДн.

Выдержка из:

Федеральный закон «О персональных данных» ФЗ-152

Ст.22. Уведомление об обработке персональных данных» направляется в уполномоченный орган по защите прав субъектов персональных данных (Роскомнадзор).

Получение Выписки регламентируется Приказом Федеральной службы по надзору в сфере массовых коммуникаций, связи и охраны культурного наследия от 28.03.2008 г. №154 «Об утверждении положения о ведении реестра операторов, осуществляющих обработку персональных данных»:

п. 17.Операторы, включенные в Реестр, вправе получить выписку из Реестра по письменному обращению в Службу в срок не позднее тридцати дней.

ОРГАНИЗАЦИЯ РАБОТЫ С ПЕРСОНАЛЬНЫМИ ДАННЫМИ

Одна из первостепенных задач сегодняшнего дня в каждой организации — регламентация работы с персональными данными.

В Федеральном законе от 27.07.2006 «О персональных данных» (в ред. от 23.12.2010) в ч. 3 ст. 25 гл. 6 «Заключительные положения» указано: «Информационные системы персональных данных, созданные до 1 января 2010 г., должны быть приведены в соответствие с требованиями настоящего Федерального закона не позднее 1 июля 2011 года». Эти требования на основании ст. 1 Закона распространяются на всех юридических лиц, осуществляющих обработку персональных данных как с использованием средств автоматизации, так и без использования таких средств. Служба кадров организации любой организационно-правовой формы обязана привести обработку персональных данных своих работников в соответствие с действующими нормативно-правовыми актами.

К сожалению, такая работа проведена сегодня еще не во всех организациях. Дата 1 июля 2011 г. и есть изменение, внесенное в Закон 23.12.2010. Прежняя дата — 01.01.2011 — оказалась невыполнима, и срок продлен еще на полгода.

В любой организации собирают, хранят и каким-либо образом используют личную информацию своих сотрудников, в учебных заведениях еще и учащихся, в поликлиниках и больницах — пациентов, в нотариальных конторах — клиентов и т.д.

Персональные данные относятся к конфиденциальной информации. Именно с них начинается Перечень сведений конфиденциального характера, утвержденный Указом Президента РФ от 06.03.1997 N 188: «Сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные), за исключением сведений, подлежащих распространению в средствах массовой информации в установленных федеральными законами случаях».

Работе с персональными данными отведена гл. 14 Трудового кодекса Российской Федерации — «Защита персональных данных работника», в которой дано определение персональных данных работника как «…информация, необходимая работодателю в связи с трудовыми отношениями и касающаяся конкретного работника» (ст. 85). Обратите внимание в определении на слова «необходимая работодателю», они означают, что информация о работнике может требоваться в различном объеме в зависимости от специфики организации.

В ст. 86 Трудового кодекса РФ изложены общие требования к обработке персональных данных. Обработка данных может проводиться только с согласия работников. 27 июля 2006 г. подписан отдельный Закон «О персональных данных», и в 2007 — 2008 гг. выходят Постановления Правительства РФ, детализирующие положения Закона:

от 17.11.2007 N 781 «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»;

от 06.07.2008 N 512 «Об утверждении Требований к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных»;

от 15.09.2008 N 687 «Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации».

Следовательно, выполнение требований Закона и Постановлений Правительства обязательно как для организаций, применяющих информационные системы при обработке персональных данных, так и для организаций, пока еще ведущих работу с документами по традиционным технологиям, на бумажных носителях. Для организации работы с документами, содержащими персональные данные, необходимо провести ряд мероприятий, закрепив их в документах.

Во-первых, если организация крупная и приходится обрабатывать большое количество данных, следует приказом руководителя назначить лицо или подразделение, ответственные за работу с персональными данными и обеспечение их защиты, и наделить их соответствующими полномочиями.

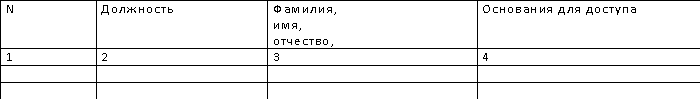

Во-вторых, надо уточнить перечень персональных данных, необходимых для данной организации. Трудоемкость защиты персональных данных напрямую зависит от степени важности обработки сведений. Например, информация о политических и религиозных взглядах, личной жизни человека, здоровье, национальности законом отнесена к категориям информации, которые подлежат более надежным методам и средствам защиты, чем данные, идентифицирующие личность. Следовательно, надо уточнить, какие данные не являются необходимыми для организации, и максимально исключить их из собираемых и, следовательно, обрабатываемых. В-третьих — подготовить список лиц, допущенных к работе с персональными данными. Список может иметь табличную форму.

Список должен быть утвержден приказом руководителя. Лучше это сделать в приказе о назначении ответственного за работу с персональными данными и дать как приложение к приказу. Приказ может иметь такую типовую форму:

Наименование организации

ПРИКАЗ

от 00.00.0000 N 000

г. Тверь

О назначении ответственного за защиту персональных данных

В целях обеспечения выполнения требований Федерального закона от 27.07.2006 N 152-ФЗ «О персональных данных»

ПРИКАЗЫВАЮ:

1. Назначить ответственным за реализацию мер, предусмотренных законодательными и нормативными правовыми актами по защите персональных данных (Ф.И.О. или отдел).

2. Внести дополнения в должностные инструкции работников, обрабатывающих персональные данные.

3. Утвердить список лиц, имеющих доступ к персональным данным (прилагается).

Директор роспись Ф.И.О.

Основным документом должно стать в каждой организации положение о работе с персональными данными.

Унифицированная форма и структура текста положения в нормативно-правовых актах не установлены. Нет и единого заголовка. Положения, уже разработанные в организациях, называются или «О защите персональных данных работника», или «Об организации работы с персональными данными работника».

Исходя из понятий «персональные данные работника» и «обработка персональных данных», приведенных в ст. 85 ТК РФ, положение должно охватывать требования к получению, хранению, комбинированию, передаче и любому другому использованию персональных данных, а в соответствии со ст. 86 ТК — и гарантии по их защите.

Текст положения может делиться на разделы, что, на наш взгляд, более правильно, но может состоять только из пунктов. Все положения начинаются с общих положений, в которых, прежде всего, указываются цель, назначение положения. Например, «в положении о работе с персональными данными работника определяется порядок получения, обработки, хранения, передачи и любого другого использования персональных данных работника организации (далее приводится название организации)». Затем обязательным в положении должна быть ссылка на законодательные и нормативно-правовые акты, в соответствии с которыми положение разработано: Конституция РФ, Трудовой кодекс РФ (гл. 14), Федеральный закон от 27.07.2006 N 152-ФЗ «О персональных данных», Федеральный закон от 27.07.2006 N 149-ФЗ «Об информации, информационных технологиях и защите информации», Постановление Правительства РФ от 17.11.2007 N 781 «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах передачи данных», Постановление Правительства РФ от 15.09.2008 N 687 «Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации». В организациях, где работают государственные гражданские служащие, в положении дается ссылка на Федеральный закон от 27.07.2004 N 79-ФЗ «О государственной гражданской службе Российской Федерации», Указ Президента РФ от 30.05.2005 N 609 «Об утверждении Положения о персональных данных государственного гражданского служащего Российской Федерации и ведении его личного дела». Кроме того, указываются соответствующие нормативно-правовые акты субъекта Федерации, на территории которого находится организация, и перечисляются, если они есть, нормативно-правовые акты ведомства, которому она подчинена, и документы своей организации.

В большинстве уже имеющихся положений отдельным пунктом или разделом даются основные понятия, используемые в положении: «персональные данные», «обработка персональных данных», «распространение персональных данных», «использование персональных данных», «блокирование персональных данных», «уничтожение персональных данных», «обезличивание персональных данных», «конфиденциальность персональных данных», «транспортировка персональных данных», «общедоступность персональных данных» и др. Все определения берутся, как правило, из Федерального закона «О персональных данных». Специальным пунктом должно быть указано, что относится к персональным данным конкретно вашей организации, т.е. состав персональных данных, используемых в работе. В ст. 85 ТК РФ персональные данные работника указаны обобщенно.

В Федеральном законе «О персональных данных» они определены как «любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация», т.е. в этом определении основные персональные данные перечислены. Но это не исчерпывающий список. В соответствии со ст. 85 ТК РФ к ним может быть добавлена информация, необходимая конкретному работодателю в связи с производственной деятельностью. Поэтому в положении о персональных данных конкретной организации перечисление сведений о работнике, указанное в Федеральном законе «О персональных данных», дополняется и вносится в положение о работе с персональными данными с учетом особенностей деятельности данной организации. Например, сведения о работе на режимных объектах, об оформлении допуска к государственной тайне, о соответствии здоровья для профессий, связанных с тяжелыми и вредными условиями, работой с детьми, в общепите, о заработной плате и т.д.

Желательно в положении специальным пунктом сразу отнести к персональным данным все сведения, содержащиеся в документах, заполняемых работником при поступлении на работу, и документах, оформляемых в процессе трудовой деятельности: личном заявлении, анкете, приказах по личному составу, личной карточке, личном деле, трудовом договоре (контракте), дополнительном соглашении, трудовой книжке, материалах аттестационных комиссий, отчетах, аналитических и справочных материалах, передаваемых в государственные органы статистики, налоговые инспекции, головную организацию и другие учреждения.

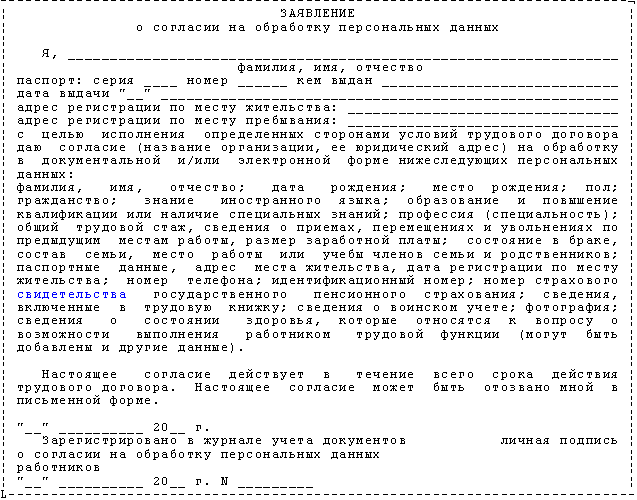

В разделе «Сбор и обработка персональных данных» обязательно есть пункт, в котором указывается, что персональные данные получаются и обрабатываются на основании письменного согласия работника на обработку его персональных данных. В положении указывается, какое сведение должно содержать такое согласие. Обычно оно оформляется в форме заявления, в котором дается согласие на использование сведений (содержащих фамилию, имя, отчество; вид и номер основного документа, удостоверяющего личность; сведения о дате выдачи указанного документа и выдавшем его органе; адрес субъекта персональных данных, наименование и адрес организации, получающей согласие субъекта персональных данных; цель обработки персональных данных; перечень действий с персональными данными, на обработку которых дается согласие; общее описание используемых в организации способов обработки персональных данных; срок, в течение которого действует согласие и порядок его отзыва). Можно в организации составить трафаретный текст такого заявления. Например:

Отдельным пунктом положения о персональных данных обязательно перечисляется, в каких случаях не требуется согласия работника на обработку его персональных данных. В положении оговариваются также порядок передачи персональных данных, способ их хранения и защиты. Персональные данные сегодня почти повсеместно хранятся как на бумажных, так и на электронных носителях. Независимо от носителя они подлежат защите как конфиденциальная информация с ограниченным доступом (на бумажных носителях — в закрытых шкафах и сейфах, на электронных — при помощи встроенных механизмов безопасности, используемого программного обеспечения и дополнительных аппаратно-программных средств).

В разделе «Доступ к персональным данным» оговаривается порядок доступа к ним работника организации, третьих лиц по доверенности работника, других организаций. Например, в установленном порядке данные передаются в органы Пенсионного фонда, органы социального обеспечения, контрольно-надзорным и правоохранительным органам. С письменного согласия работника его персональные данные могут быть представлены родственникам и членам семьи работника, а страховым компаниям, банкам, благотворительным организациям, негосударственным пенсионным фондам персональные данные предоставляются при наличии не только письменного согласия работника, но и копии договора этих организаций с работником. Как приложение или отдельным пунктом в положении перечисляются должностные лица организации, имеющие право доступа к персональным данным, например директор, аппарат дирекции, сотрудники бухгалтерии, сотрудники управления безопасности и режима, сотрудники службы кадров, руководители подразделения, в подчинении которых находится работник, и т.д. Заканчивается положение разделом об ответственности за нарушение норм, регулирующих обработку персональных данных.

Положение о работе с персональными данными является локальным нормативным актом организации, обязательным для исполнения всеми работниками, оно утверждается руководителем организации или приказом.

Как видно из обзора, содержание положения о работе с персональными данными — это достаточно сложный документ, при составлении которого необходимо предусмотреть все стороны и нюансы работы с персональными данными. Обычно положение разрабатывается руководителем службы кадров совместно с руководителем IT-службы, обеспечивающей защиту персональных данных в электронной форме.

1 ноября 2012 года было подписано «Постановление правительства № 1119» вступающее в силу 7 ноября 2012 года.