Аннотация

Аннотация

Массовое распространение сети Интернет стало причиной начала тотальной слежки за ее пользователями и блокирования неугодных власти ресурсов. Естественно, что и провайдеров обязали сотрудничать с соответствующими органами. Как рядовому пользователю избежать этого безобразного произвола? Для решения проблемы предлагается система Tor. К сожалению, в настоящее время очень мало литературы по установке и использованию данной системы. Целью настоящей работы является восполнить имеющийся пробел и научить всех желающих безопасной деятельности в Интернет.

Установка и настройка Tor

Предисловие

К сожалению, анонимность в Интернет нужна не только злодеям и хулиганам, но и нормальным честным людям, для того, чтобы избежать преследования за право просто высказать своё мнение или обнародовать факты, которые существующие власти пытаются скрывать от народа.

Никакой свободы слова в России и в прочих странах СНГ как не было ранее, так нет и сейчас. Чего стоит только статья 282 УК РФ. Под неё легко можно подвести почти любое высказывание недовольства или критики в адрес власти или чего-либо другого.

В родной Беларуси уже имеют место факты привлечения к судебной ответственности за безобидные посты в Сети. Что же нам так и молчать всю жизнь!

В апреле 2008 года представитель Генпрокуратуры, предложил включать в список запрещённых материалов конкретные сайты и все российские провайдеры должны будут заблокировать доступ к запрещённому сайту в течение месяца после публикации списка. В поддержку идеи выступали и некоторые законодатели.

В отличие от СМИ (пресса, радио, телевидение), которые в большинстве своём зависимы и куплены, Интернет свободен, ибо купить его нельзя. Некоторым это, увы, не нравится. Вот эти то некоторые и пытаются закрывать или блокировать неугодные сайты или устанавливать в Сети слежку за людьми, чтобы потом привлекать их судебной расправе по пресловутой статье 282. И ещё много других пакостных не правовых действий властных структур, связанных с информационным обменом в Интернет.

Поэтому, если не хотите лишних проблем, то пора пересматривать свое беспечное отношение к пользованию Интернетом — научиться скрывать и шифровать свою деятельность в Сети. В данной статье предлагается одно из решений проблемы безопасного использования Интернета — преодоления блокировки её ресурсов со стороны провайдеров, обеспечения анонимности при общении и при посещении сайтов, блогов, форумов и т. д. Это система Tor.

На сегодняшний день Tor — одно из лучших средств для анонимной работы в Интернет. Кроме того, использование Tor совершенно бесплатно. Нужны только компьютер и желание.

К сожалению, в настоящее время очень мало литературы по установке и использованию системы Tor. Да и та, которая имеется, далеко не полная. На официальном сайте разработчиков Tor — на русский язык переведены всего несколько страниц.

Целью данной работы является восполнить имеющийся пробел и научить всех желающих безопасной деятельности в Интернет. (Заодно и собственные мозги прочищу.)

1. Общие соображения об анонимности в Интернет

Человек написал и отправил письмо по электронной почте, посетил какой-то сайт, оставил своё сообщение на форуме и т. д. Любое из указанных действий позволяет найти этого человека и узнать кто он такой. А при желании и привлечь к судебной ответственности. Оказывается, перехваченные в Сети пакеты могут использоваться как доказательство в суде. (Прецеденты уже имели место быть!)

Каким же образом можно найти человека по его деятельности в Интернет?

Главный «предатель» — это ваш IP-адрес. IP-адрес – сетевой адрес компьютера в сети, построенной по протоколу IP. Он необходим для маршрутизации данных, другими словами, если вы хотите получать информацию с какого-либо сервера, то необходимо указать свой адрес, как адрес получателя. Но по IP-адресу всегда можно найти компьютер, с которого был отправлен запрос на получение информации или совершены какие-либо иные действия. Можно также установить провайдера предоставившего доступ в Интернет, ваше реальное место нахождения и ряд другой информации. Способов «Чтобы никакого IP-адреса не высвечивалось» — не существует!

Поэтому новички часто задают вопрос: «Как можно изменить свой IP-адрес?»

Ответ на такой вопрос будет очень краток — «Никак нельзя! »

Но можно подсунуть интересующимся вместо своего IP-адреса какой-либо другой адрес, и тем самым отправить их на поиски себя в неизвестном направлении. А можно использовать такой IP-адрес, который не приведёт непосредственно к вам. Этот путь сложнее.

Для подмены своего IP-адреса, существует множество способов. Все они так или иначе связаны с использованием proxy-серверов (прокси). Proxy-сервер — это сервер посредник. Т.е. все пакеты проходят от пользователя к источнику через промежуточный proxy-сервер. Некоторые proxy могут быть анонимными (далеко не все). При работе через анонимный proxy на посещенном ресурсе останется IP-адрес proxy-сервера, а не пользователя.

Только не всё так просто, как может показаться на первый взгляд. Во-первых, не все proxy анонимные. Да и анонимность может быть разной. Найти хороший надёжный анонимный сервер, да к тому же бесплатный, совсем не просто.

Во-вторых, на самом proxy-сервере, как правило, ведутся логи (журнал посещений), в которых имеются IP-адреса всех посетителей и время посещения. Получив доступ к логам, ваш адрес узнать будет не очень сложно. Т.е., анонимность вроде бы и есть, но при большом желании вас найдут.

Кроме IP-адреса существуют и другие способы идентификации человека в Интернете. Если используется открытый (не зашифрованный) канал передачи информации, то в передаваемых пакетах может содержаться адрес электронной почты, номер счёта, логины и пароли для входа в соответствующие ресурсы и ещё многое другое. Такая информация, как правило, вполне достаточна, чтобы по ней найти человека.

Следует знать, что 100%-й гарантии анонимности не обеспечивают никакие способы. Всё зависит от того, насколько сильно будут искать. Если вы, например, ломанули банковский сервак и перевели куда-нибудь несколько миллионов, то искать будут долго и тщательно, возможно при участии специалистов из Интерпола. И с большой вероятностью найдут. А если цена вопроса не столь велика — проникновение (без взлома) на закрытый ресурс, или выкладывание в Сеть информации, которая кому-то не нравится, или если пользователь просто предпочитает не «светить» себя как посетителя данного ресурса. В таких случаях могут и не найти или не станут искать вообще.

Примерно как в анекдоте про неуловимого Джо, который был неуловим, потому что никому и на фиг не нужен.

Таким образом, реальная анонимность в Интернете зависит от надёжности применяемых методов, и от того насколько сильно (и кто) будут искать.

Обмен информационными сообщениями в Интернет обязательно происходит через провайдера — организацию, которая обеспечивает доступ. При отсутствии соответствующей защиты, провайдер будет знать все: кто отправил (IP-адрес), куда отправил и что отправлено. Более того, он может закрыть от вас (заблокировать) определённые интернет-ресурсы. В Китае власти вообще исхитрились фильтровать почти весь Интернет-трафик, не пуская сограждан на идеологически вредные ресурсы.

К слову сказать, не очень широко известен тот факт, что в России действует система оперативно-розыскных мероприятий под названием СОРМ-2, которая предназначена для контроля в Интернет. Российские провайдеры обязаны сотрудничать с органами и соответственно предоставят им любую информацию, проходящую через них.

Желающие могут вкратце ознакомиться с проектом СОРМ на странице Википедии (http://ru.wikipedia.org/wiki/СОРМ). А заодно там же по ссылкам посмотреть «Дело Терентьева» и «Интернет-цензура»

Сейчас (2011 г.) Роскомнадзор разрабатывает автоматизированную систему поиска экстремистских материалов. (Опять любимая статья 282). Вот такой всеохватывающий шпионаж за пользователями сети Интернет.

А если вы иногда посещаете «крамольные» оппозиционные интернет-ресурсы, то не исключено, что в базе данных соответствующих организаций уже идёт накопление информации и о вас.

Последние веяния в законах и технологиях угрожают анонимности как никогда ранее, убивая на корню возможность свободно читать, писать или просто высказывать своё мнение в Сети.

Вышесказанное позволит найти правильный ответ на вопрос: «Нужна ли анонимность в Интернете?»

Если ответ найден, то пора начинать изучение системы Tor.

Tor (The Onion Router) – свободное программное обеспечение для реализации второго поколения так называемой «луковой маршрутизации». Это система, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть, предоставляющая передачу данных в зашифрованном виде. (Определение из Википедии)

Несмотря на то, что название произошло от акронима, принято писать «Tor», а не «TOR». Только первая буква — заглавная.

Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности. (Определение с сайта программы http://www.torproject.org)

Таким образом, Tor — это не только программное обеспечение, но и распределенная система серверов, между которыми трафик проходит в зашифрованном виде. (Иногда серверы системы Tor называют нодами.) На последнем сервере-ноде в цепочке передаваемые данные проходят процедуру расшифровки и передаются целевому серверу в открытом виде. Кроме того, через заданный интервал времени (около 10 минут) происходит периодическая смена цепочки (изменение маршрута следования пакетов). При таком подходе вскрыть канал можно только при взломе всех серверов цепочки, что практически нереально, т.к. они располагаются в разных странах, а сама цепочка постоянно меняется. По состоянию на апрель 2011 года сеть Tor включает более 2500 нодов, разбросанных по всем континентам Земли. Все ноды работают по протоколу SOCKS.

Шифрование производится следующим образом. Перед отправлением пакет последовательно шифруется тремя ключами: сначала для третьей ноды, потом для второй и, в конце концов, для первой. Когда первая нода получает пакет, она расшифровывает «верхний» слой шифра и узнает, куда отправить пакет дальше. Второй и третий серверы поступают аналогичным образом. Именно эти слои шифрования и напомнили авторам луковицу (Onion). Оттуда и пошли название и логотип.

О поддержке проекта Tor объявила известная организация по защите гражданских свобод Electronic Frontier Foundation, которая начала активно пропагандировать новую систему и прилагать значительные усилия для максимального расширения сети нод.

Сейчас многие общественные организации поддерживают разработку Tor, поскольку видят в нём механизм для защиты базовых гражданских прав и свобод в Интернете.

Наиболее часто звучащими обвинениями в адрес сети Tor является возможность ее использования в преступных целях. Но в реальности компьютерные преступники гораздо чаще используют для этого средства собственного изготовления, будь то VPN, взломанные сети, беспроводная связь или другие способы.

Tor может работать не только с веб-браузерами, но и со многими существующими приложениями на основе протокола TCP. Приложения для работы в Сети, в простейшем случае это браузер, необходимо ещё настроить на работу с Tor.

Система Tor позволяет скрывать от провайдера конечные (целевые) адреса, тем самым, прорывая возможную блокаду доступа к заблокированным им сетевым ресурсам. Также система Tor надёжно скрывает от целевых ресурсов адрес отправителя.

Однако Tor допускает перехват самого содержимого сообщений (без выявления отправителя) из-за необходимости их расшифровки на выходном узле! Впрочем, для такого перехвата нужно поставить на выходных узлах анализатор трафика (сниффер), что не всегда просто сделать. Особенно, если учесть, что выходные узлы постоянно меняются.

Как известно — никакая система не может быть безопасной на 100%. Сообщество разработчиков Tor постоянно анализирует возможные способы деанонимизации ее клиентов (т.н. атаки) и ищет способы борьбы с ними.

Ещё одним достоинством Tor является то, что это свободное программное обеспечение. Т.е. распространение его полностью бесплатно и с открытым исходным кодом.

Проект Tor является некоммерческой (благотворительной) организацией, поддерживающей и развивающей программное обеспечение Tor.

Изначально система Tor разрабатывалась в лаборатории ВМС США по федеральному заказу. В 2002 г. разработка была рассекречена, а исходные коды были переданы независимым разработчикам, которые создали клиентское ПО и опубликовали исходный код под свободной лицензией, чтобы все желающие могли проверить его на отсутствие багов и прочих уязвимостей. (По заявлению разработчиков системы — к январю 2009 года число багов стало равным нулю.)

Следует понимать, что сам факт установки Tor не анонимизирует сетевые соединения компьютера. Нужны дополнительные программные компоненты и настройки. Программа Tor только управляет шифрованием и определяет путь прохода пакетов через сеть ретрансляторов.

1. Прежде всего, нам необходим виртуальный прокси-сервер, установленный на компьютере пользователя. Иногда его называют «фильтрующий прокси». Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor.

Существуют два основных варианта фильтрующего прокси-сервера — это Privoxy и Polipo.

Несколько лет назад разработчики системы Tor рекомендовали использовать Privoxy. Сейчас они во все сборки, выложенные на сайте torproject.org, включают только Polipo. (?)

Сравнить их по характеристикам довольно сложно. Polipo считается миниатюрным — размер менее 200К. Все его настройки содержатся в файле polipo.conf. Подробной литературы по его настройкам я не нашёл. Возможно, что она и не нужна.

Для работы с системой Tor следует использовать версию прокси polipo не меньше, чем 1.0.4, так как более ранние версии не поддерживают работу с протоколом SOCKS, и следовательно, непригодны для системы Tor.

Privoxy – это свободный веб-прокси с расширенными возможностями фильтрования интернет-контента для защиты конфиденциальности пользователей Интернет. Последняя версия 3.0.17. (2011 г.) Хотя Privoxy часто используется в качестве промежуточного звена между приложениями и программой Tor, не следует забывать о том, что Privoxy может быть и совершенно самостоятельной программой, защищающей интересы своих пользователей на уровне протокола HTTP.

В Сети имеется достаточно исчерпывающей литературы по установке и настройке фильтрующего прокси Privoxy.

Какой из двух прокси использовать на своём компьютере пусть решает каждый самостоятельно. Использовать их одновременно категорически не рекомендуется, т.к. оба прокси-сервера используют порт 8118 и при совместной работе могут возникнуть накладки.

Простейший совет: тем, кто не хочет особо заморачиваться, лучше использовать Polipo, который входит в состав всех последних сборок на сайте torproject.org. Тем, кто желает иметь больше дополнительных возможностей для настройки, следует скачать и установить Privoxy, а потом, при установке сборки, исключить Polipo из инсталляции.

2. Для управления загрузкой и работой системы Tor используется программа Vidalia. Её часто называют графической оболочкой для Tor.

В настройках Vidalia имеются возможности запускать Tor и фильтрующий прокси при запуске Vidalia, запускать и останавливать Tor в процессе работы, просматривать карту сети Tor и другие. Более подробно работа с Vidalia будет рассмотрена в 8. Настройка параметров Tor при помощи оболочки Vidalia.

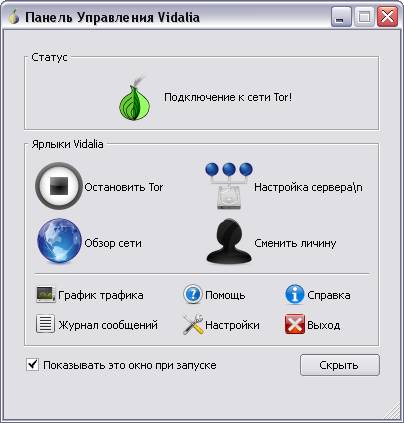

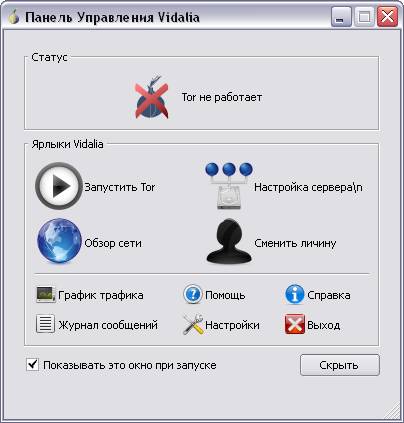

При запуске программы Vidalia должен появиться значок Vidalia в виде луковицы. В ОС Windows он возникает в системном трее (рядом с часами) (см. на рисунке), В ОС Ubuntu он появляется на панели задач. Вызвать окно Vidalia можно щелкнув левой кнопкой мыши по её значку.

На первом рисунке Tor выключен, на втором — включен.

Теперь, при наличии Tor, фильтрующего прокси-сервера и Vidalia можно настраивать приложения для работы с Tor, или как говорят «Торифицировать приложения».

3. TorButton — фильтрующий плагин для браузера Nozilla FireFox. Входит во многие сборки.

Разработчики системы Tor настоятельно рекомендуют использовать в качестве Web-браузера именно Firefox, притом с расширением Torbutton.

Такая связка хороша тем, что иногда значительно повышает анонимность пользователя. Torbutton блокирует такие плагины обозревателей как Java, Flash, ActiveX и т. д., которые теоретически могут быть использованы для раскрытия вашего IP-адреса. Torbutton также пытается обработать cookie безопасно, что также повышает анонимность. Кроме того, с его помощью можно включать или отключать Tor в браузере. Т.е. в первом случае FireFox будет работать через Tor, а во втором напрямую.

4. Некоторые сборки содержат Pidgin — мультипротокольный (icq, jabber,…) интернет-пейджер. Практическая ценность анонимности пейджинговой связи через Интернет невелика. Поэтому далее она рассматриваться не будет.

5. FirefoxPortable — портативный браузер на основе FireFox. Он входит только в пакет Tor Browser. FirefoxPortable — это настроенная для работы с Tor портативная версия браузера Firefox вместе с расширением Torbutton. Запускается автоматически сразу после установки связи в системе Tor.

4. Пакеты (сборки) системы Tor

Программное обеспечение Tor разрабатывается для различных операционных систем:

— ОС семейства Microsoft Windows

— и для смартфонов (ОС Android, iPhone, iPad и др.)

Для каждой из операционных систем существуют различные варианты пользовательских сборок (пакетов) ПО для обеспечения работы системы Tor. Скачать любой из возможных вариантов можно на русскоязычной странице сайта разработчиков https://www.torproject.org/download.html.ru.

Там обычно представлены две версии каждого из пакетов, стабильная и альфа-версия. Стабильные версии выпускаются тогда, когда разработчики считают, что код и предоставляемый функционал уже не будут меняться. Альфа или нестабильные версии делаются, чтобы вы могли помочь протестировать и подправить новые функции. Даже если они имеют более высокий номер версии, чем y вышеперечисленных стабильных версий, есть гораздо больше шансов на серьезные проблемы с надёжностью и безопасностью из-за ошибок в нестабильных, а значит, не до конца протестированных версиях.

Рассмотрим существующие пакеты для ОС Microsoft Windows (как наиболее распространённой).

Имеется четыре варианта стабильных пакетов:

— Сборка Tor Browser (tor-browser-1.3.26_ru) содержит все необходимое для безопасной работы в Интернете. Этот пакет не требует установки. Просто распакуйте его и запустите.

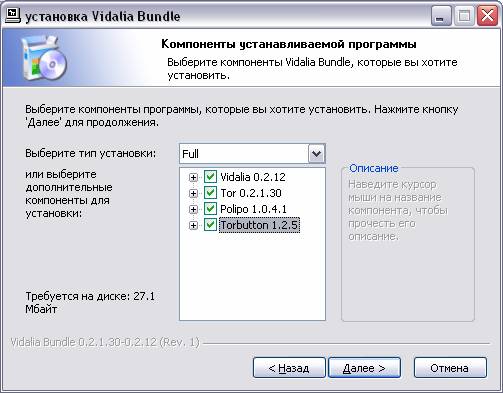

— Пакет Vidalia Bundle (vidalia-bundle-0.2.1.30-0.2.12) содержит Tor, Vidalia, Polipo, и Torbutton для установки на компьютере. Нужен также Firefox. И для использования Tor необходимо будет торифицировать приложения.

— Пакет Bridge-by-Default Vidalia Bundle is a Vidalia Bundle which is configured to be a bridge in order to help censored users reach the Tor network. (Vidalia Bundl, которая сконфигурирована, чтобы работать и как мост, чтобы помочь блокированным (дословно — закрытым цензурой) пользователям достигнуть сети Tor.)

— Пакет Экспертa (tor-0.2.1.30-win32) содержит только Tor и больше ничего. Вам нужно вручную установить и настроить свой набор дополнительных компонентов, а также торифицировать приложения.

Сборка Пакет Экспертa применяется в основном для тестирования и разработки улучшенных версий ПО Tor. Название говорит само за себя.

Очевидно, что для тех, кто делает первые шаги в использовании системы Tor, представляют интерес два первых варианта пакетов.

Сборка Tor Browser позволит работать без инсталляций и настроек. Правда работа с ней ограничивается обычно применением встроенного портативного браузера FireFox (FirefoxPortable). Что касается анонимности, то она обеспечивается в полном объёме.

Сборка Vidalia Bundle предоставит больше возможностей для настройки и использования различных приложений (торификацию), и, следовательно, более широкий диапазон действий в системе Tor.

Существуют и сборки составленные сторонними разработчиками. Например, сборка OperaTor. В неё входит браузер Opera, клиент Tor и виртуальный прокси-сервер Polipo (Vidalia — отсутствует). Анонимизируется только работа по протоколам HTTP и HTTPS.

После завершения сеанса OperaTor вся информация о нём стирается. Последняя версия OperaTor 3.5 выпущена 6 января 2010 года и включает в себя: Opera v. 10.10 и Tor v. 0.2.1.21. (Вообще говоря, это далеко не лучший вариант использования системы Tor.)

В заключение, укажу, что на сайте проекта (torproject.org) имеется обращение разработчиков к пользователям. Оно приведено в Приложении 1.

Автор настоящего обозрения советует внимательно прочитать данное обращение не менее 2-х раз, запомнить и всегда использовать при своей работе с системой Tor!

5. Первые шаги с Tor — пакет Tor Browser

Наиболее простым и удобным для начинающих пользователей системы Tor является использование портативной анонимизирующей сборки Tor Browser.

Вообще говоря, есть две версии Tor Browser: Tor Browser Bundle for Windows with Firefox (version 1.3.26, 16 MB) и Tor IM Browser Bundle for Windows with Firefox and Pidgin(version 1.3.21, 25 MB). (Pidgin — мультипротокольный интернет-пейджер.) Если не планируется использования интернет-пейджера, то лучше скачать первую версию.)

Пакет не требует инсталляции. Всего то и нужно — скачать русскоязычную версию сборки Tor Browser http://www.torproject.org/dist/torbrowser/tor-browser-1.3.26_ru.exe с сайта разработчика. Это самораспаковывающийся архив. Распаковать его в указанный вами каталог и запустить из него файл Start Tor Browser.exe. Наглядный пример работы по принципу «Поставил и всё работает! »

Пакет содержит все компоненты, необходимые для анонимной работы в сети (Tor, фильтрующий прокси-сервер Polipo и Vidalia), и дополнительно портативный (Portable) браузер FireFox версии 3.6. со встроенным плагином TorButton.

После запуска Start Tor Browser.exe автоматически запускаются Tor, графическая оболочка Vidalia и Polipo. При этом (если, конечно, имеется соединение с Интернет) начинается установка связи с сетью Tor и формируется цепочка промежуточных серверов. Процесс занимает от одной до нескольких минут.

Когда Tor запущен и цепочка промежуточных серверов установлена, Vidalia выглядит так:

После того как цепочка сформирована — автоматически запускается браузер FirefoxPortable. На этом всё! Можете приступать к анонимному серфингу в Интернете.

В версии Tor-browser-1.3.26 портативный браузер настроен так, что после запуска он загружает тестовую страницу сайта Tor https://check.torproject.org

При нормальном подключении к Интернету, первая строка страницы будет содержать сообщение:

Congratulations. Your browser is configured to use Tor

Это означает, что ваш браузер сконфигурирован для анонимной работы с Tor.

Это IP-адрес одного из выходных серверов сети Tor, который подменяет ваш реальный адрес.

Значит всё в порядке, и вы уже работаете анонимно через сеть Tor.

Для уверенности в своей анонимности нужно знать свой настоящий IP-адрес. Для чего можно предварительно зайти на тестовую страницу сайта Tor не анонимно, или на какой-либо другой сайт, позволяющий определить IP-адрес. (См. «15. Как проверить работу Tor?»)

В заключение — несколько практических советов по работе с пакетом Tor Browser:

— Если браузер FirefoxPortable не запустился автоматически, то следует запустить файл…lt;каталог TorBrowser>.exe

— Портативный браузер FirefoxPortable не может работать одновременно с другими версиями браузеров Mozilla FireFox.

— Для обычной (неанонимной) работы в Интернете целесообразно использовать не FirefoxPortable, а какой либо другой браузер, например Opera.

— Иногда может быть полезно в целях повышения конспирации записать (разархивировать) пакет Tor Browser (размер примерно 64М) не на жёсткий диска компьютера, а на флэшку и запускать оттуда только при необходимости анонимной работы. При этом на жёстком диске не останется никаких следов вашей анонимной работы. Все сделанные настройки и параметры Tor, портативного браузера FirefoxPortable и TorButton также будут сохраняться только на флэшке.

6. Установка Tor в ОС Windows — пакет Vidalia Bundle

В отличие от Tor Browser все остальные сборки (пакеты) производят инсталляцию Tor и дополнительных компонентов.

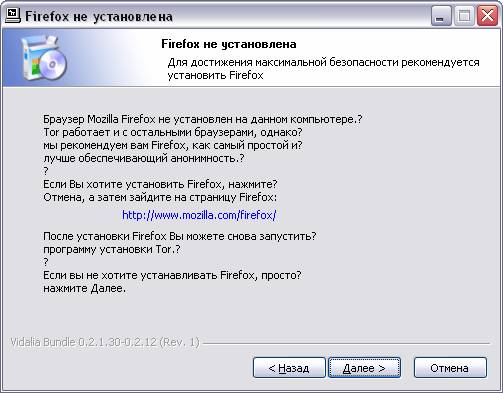

Компоненты работают примерно так же как и в Tor Browser, но есть некоторые нюансы. Так, например, если у вас не был установлен браузер Mozilla FireFox, то не установится и TorButton. Поэтому рекомендуется установить FireFox перед установкой Vidalia Bundle.

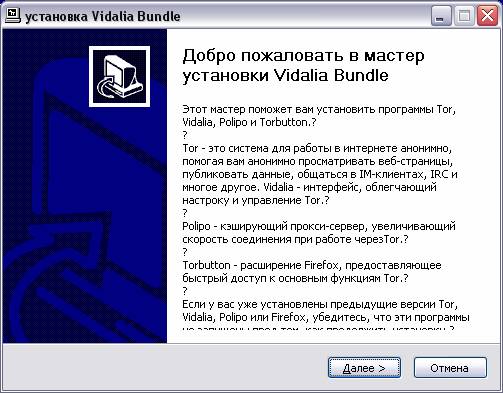

На следующих рисунках показан процесс инсталляции пакета Vidalia Bundle B>:

Сборка Vidalia Bundle для Windows содержит Tor, Vidalia, Polipo и Torbutton (номера версий видны на последнем рисунке).

Как видно из 2-го рисунка, если на компьютере не установлен браузер FireFox, то программа инсталляции предупреждает об этом, рекомендует установить его и повторить инсталляцию.

Все компоненты стандартной конфигурации по умолчанию устанавливаются настроенными для совместной работы.

Если пользователь желает использовать иную конфигурацию, например, использовать фильтрующий прокси-сервер Privoxy или другой браузер для анонимной работы, следует убрать птички с ненужных компонентов. При этом Privoxy и браузер должны быть установлены заранее.

Программа Tor устанавливается в качестве клиентской программы по умолчанию. Она использует встроенный конфигурационный файл, и большинству пользователей нет необходимости изменять какие-либо настройки. Тем не менее, в разделах 8 и 9 описаны множество дополнительных настроек системы Tor на вашем компьютере.

Далее потребуется (если это нужно) настроить приложения на работу в системе Tor. См. 10. Торификация приложений.

7. Установка Tor в ОС Ubuntu Linux

Пакеты с Tor находятся в репозитории Ubuntu или в репозитарии разработчиков Tor. Также в репозитарии Ubuntu есть несколько типов фильтрующих прокси-серверов.

1. Открываем список доступных репозиториев

sudo gedit /etc/apt/sources.list

Вообще говоря, рекомендуется не использовать пакеты Tor из репозиториев Ubuntu. Они не поддерживаются и являются устаревшими. Т.е. вы не сможете получать критические обновления.

2. Добавляем новый репозиторий:

deb http://deb.torproject.org/torproject.org karmic main

Примечание 1: Адрес deb.torproject.org ссылается на множество независимых серверов. Если вы по каким-то причинам не можете получить доступ к серверам с использованием этого имени, вы можете попробовать одно из следующих имён:

Примечание 2: Для Ubuntu 9.10 — «karmic », a для Ubuntu 10.04 — вместо «karmic» ставим «lucid »

3. Затем добавляем gpg-ключ, используемый для подписи пакетов, с помощью этих команд в строке терминала:

gpg —keyserver keys.gnupg.net —recv 886DDD89

gpg —export A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 | sudo apt-key add —

4. Обновляем пакеты и устанавливаем Tor путем запуска ниже перечисленных команд с правами пользователя root:

apt-get install tor tor-geoipdb

Tor установлен. Теперь можно запускать программу просто командой tor.

Далее следует установка фильтрующего прокси privoxy или polipo. Оба прокси-сервера (Privoxy и Polipo) можно загрузить с репозитория Ubuntu. (Оба прокси-сервера используют порт 8118, поэтому не стоит использовать их одновременно. Убедитесь, что версия загружаемого Polipo не меньше, чем 1.0.4, так как более ранние версии не поддерживают работу с протоколом SOCKS)

apt-get install tor tor-geoipdb

echo «forward-socks4a / 127.0.0.1:9050.« >> /etc/privoxy/config

Для использования Polipo с Tor. Вам потребуется удалить Privoxy. Например,

apt-get remove privoxy or yum remove privoxy

mv /etc/polipo/config /etc/polipo/config-old

В большинстве случаев перенастройка Tor и фильтрующего прокси не потребуется.

Если хотите управлять Tor не только из консоли, но и в графическом виде, то ставим Vidalia:

/etc/init.d/tor stop apt-get install vidalia

При установке согласиться запускать Tor с помощью Vidalia.

После установки Tor и Polipo, Вам потребуется настроить ваши приложения для работы с ними. Прежде всего следует настроить браузер.

При работе с Tor рекомендуется использовать браузер Firefox с дополнением Torbutton для обеспечения наивысшей безопасности. Поскольку в ОС Ubuntu основным системным браузером является именно Firefox, то просто установите дополнение Torbutton, перезагрузите Firefox, и браузер будет готов к работе.

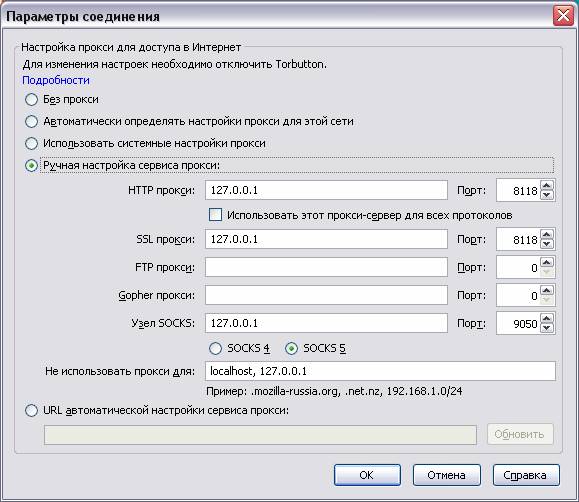

Чтобы направить через сеть Tor трафик приложений, поддерживающих настройку HTTP-прокси, укажите настройки Polipo (по умолчанию localhost порт 8118). Для использования SOCKS5 можете настроить приложение непосредственно на Tor (по умолчанию localhost порт 9050).

Дополнительную информацию по настройке различных приложений для работы с Tor можно найти на https://wiki.torproject.org/noreply/TheOnionRouter/TorifyHOWTO.

8. Настройка параметров Tor при помощи оболочки Vidalia

Программа Vidalia служит графической оболочкой для системы Tor. Она работает практически на всех платформах, включая Windows, Mac OS, Linux или другие Unix системы.

Если используется сборка Tor Browser, то Vidalia запускается файлом Start Tor Browser.exe из каталога <TorBrowser>

Если используется пакет Vidalia Bundle — запускается файлом vidalia.exe из каталога: <каталог установки Vidalia-bundle>

При запуске должен появиться значок Vidalia в виде луковицы. В ОС Ubuntu он появляется на панели задач. В ОС Windows он возникает в системном трее (рядом с часами)

Вызвать «Панель управления Vidalia» можно щелкнув левой кнопкой мыши по её значку.

Настройки Vidalia прозрачны и понятны. Тем не менее, перечислим их вкратце:

— Запуск/Остановка Tor (Start/Stop Tor)

— Настройка сервера. (Sharing) Устанавливает режим работы (клиент, сервер или мост)

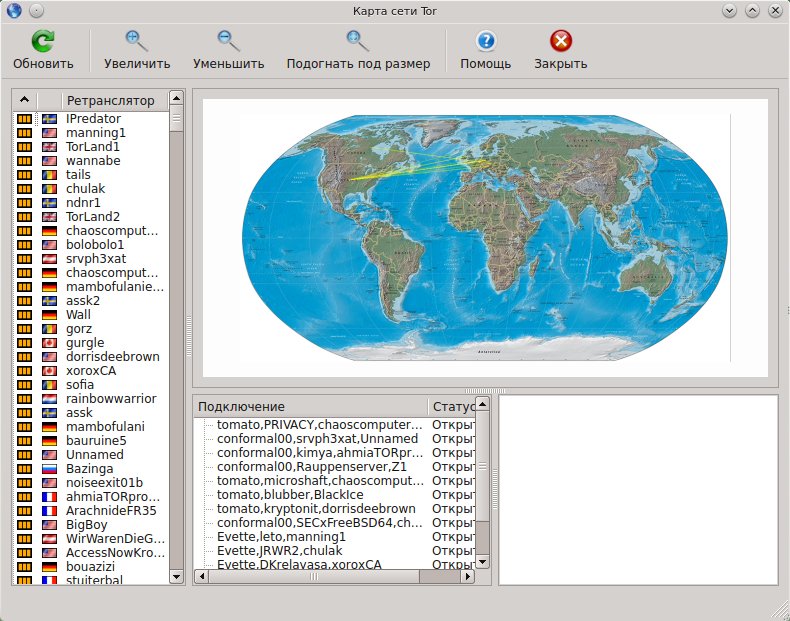

При нормальной работе Tor в нижнем центральном окне должны быть перечислены используемые цепочки. При этом в соседнем справа окне должны быть перечислены серверы выбранной цепочки и их характеристики. В верхнем окне отображается их географическое расположение.

С помощью карты сети можно выбирать серверы по принадлежности или по скорости.

— Сменить личину (New Identity). Меняет цепочку Tor и следовательно выходной IP-адрес.

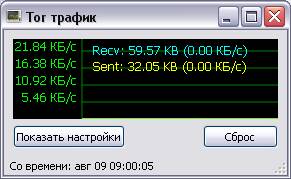

Показывает входной и выходной трафик, и скорость обмена Tor:

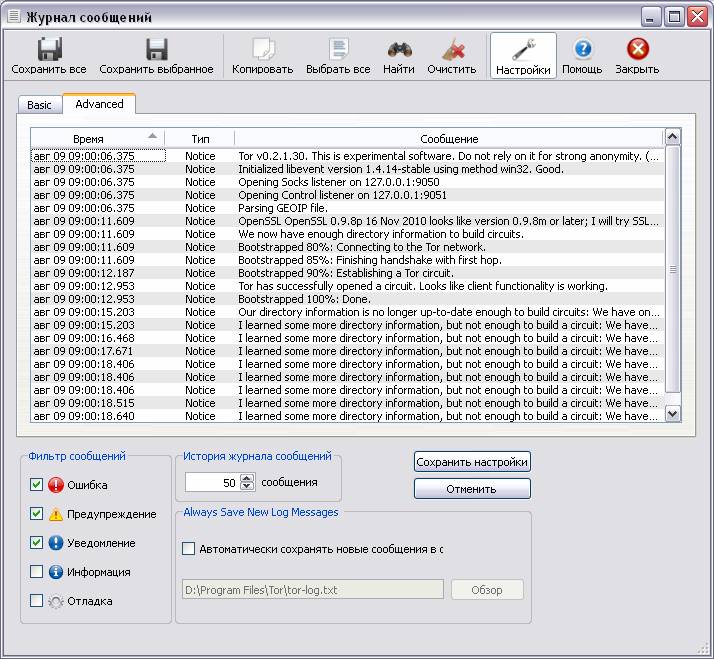

![]() — Журнал сообщений (Message Log). Позволяет посмотреть логи работы Tor:

— Журнал сообщений (Message Log). Позволяет посмотреть логи работы Tor:

— Настройки ![]() (Setting). Открывают окно «Настройки»:

(Setting). Открывают окно «Настройки»:

— Вкладка «General » позволяет установить режимы запуска компонентов Tor

— Вкладка «Сеть » (Network) позволяет прописать внешний прокси сервер («Я использую прокси для доступа в Интернет») или/и мост («Мой провайдер блокирует доступ к сети Tor») (См. Блокирование Tor и как с ним бороться.)

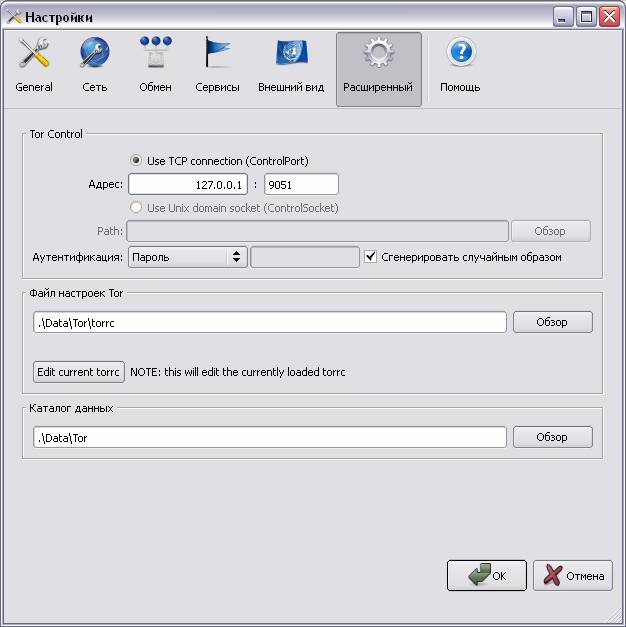

— Вкладка «Расширенный » (Advanced) позволяет установить (проверить) параметры TCP соединения (127.0.0.1 порт 9051). А также устанавливает (контролирует) местоположение файла настроек torrc и каталога данных. Кроме того, отсюда можно редактировать конфигурационный файл torrc.

— Вкладка «Помощь » вызывает панель Справка Vidalia. Впрочем, в русскоязычной версии она пока весьма ограничена.

Как видно из вышесказанного, при помощи оболочки Vidalia можно настраивать и контролировать довольно много параметров системы Tor.

Как правило, стандартных настроек, которые реализованы в оболочке Vidalia вполне достаточно для полноценной анонимной работы в Интернет. Однако возможны случаи, когда могут потребоваться дополнительные изменения параметров Tor. Такие изменения производятся редактированием конфигурационного файла Tor и называются тонкой настройкой.

Конфигурационный файл — обычный текстовый файл. Он носит имя torrc (без расширения) и находится:

— при использовании сборки Tor Browser — в каталоге..lt;Каталог Tor Browser>

— в инсталлированных пакетах — <Documents and Settingslt;пользователь>Data

— в ОС Ubuntu Linux — в каталоге /etc/tor

Программа Tor при загрузке (перезагрузке) первым делом считывает конфигурационный файл и устанавливает рабочие параметры в соответствии со значениями команд в файле torrc.

Редактирование файла torrc можно производить в простейшем текстовом редакторе: Блокнот, AkePad и т.д. Желательно перед правкой сохранить первоначальный файл torrc в той же папке. Например, прибавив к имени расширение *.bak, *.001 и т. д.

Чтобы изменения вступили в силу нужно перезагрузить всё ПО системы Tor!

1. Фиксирование выходного или входного узла сети Tor

Напомним, что выходные сервера в Tor постоянно меняются случайным образом. Для пользователя это означает, что его IP не стабилен. С точки зрения посещаемого ресурса пользователь в любой момент может превратиться из француза, скажем, в японца, или ещё кого хуже. При работе с сайтами, фиксирующими сессию пользователя, такой вариант совершенно неприемлем.

Есть возможность прямо указывать, какой сервер (нод) должен быть выходным. IP в этом случае будет постоянным. Для этого в torrc дописываем две строчки:

Переменная ExitNodes – указывает использовать определённый сервер в качестве выходного узла

StrictExitNodes 1 – указание в случае недоступности выбранного сервера не пытаться подключиться к другому, а выводить ошибку.

Допускается записывать несколько узлов через запятую или, например, указав ExitNodes de — получим только немецкие сервера в качестве выходных. («Закосим» под немца!)

Найти необходимый сервер можно на: http://torstatus.kgprog.com/ или https://torstat.xenobite.eu/

Аналогично фиксируется и входной узел:

Есть ещё одна полезная настройка из этой серии — TrackHostExits фиксирует выходной узел (host) для заданных доменов, что позволяет сохранять сессию для тех серверов, которые проверяют IP клиентов. Синтаксис записи такой:

2. Исключение подозрительных узлов

Для исключения не вызывающих доверия узлов (Например — российских, украинских и белорусских) нужно добавить в torrc строку:

Или можно указать конкретный список имён.

Теперь если пытливые ребята с серенькими глазками в РФ, УА или РБ додумаются сделать подставной Tor-сервер и попытаются прослушивать выходные данные, то мы никак не сможем попасть на такой сервер.

Есть полезное свойство файла torrc. Это комментарий. Tor не выполняет строки в файле torrc если строка начинается с символа «#». Благодаря комментариям вы можете хранить в файле torrc заготовки, и при необходимости быстро включать их, убрав «#».

3. Прописывание прокси-сервера в Tor

Добавить следующие строки в конец конфигурационного файла Tor с заменой <адрес прокси> и <номер порта> (а также <логин> и <пароль>, если они есть) на конкретные значения прописываемого http или https прокси-сервера.

# Force Tor to make all HTTP directory requests through this host:port (or

# host:80 if port is not set).

HttpProxy <адрес прокси>:<номер порта>

# A username:password pair to be used with HTTPProxy.

HttpProxyAuthenticator <логин>:<пароль>

# Force Tor to make all TLS (SSL) connectinos through this host:port (or

# host:80 if port is not set).

HttpsProxy <адрес прокси>:<номер порта>

# A username:password pair to be used with HTTPSProxy.

HttpsProxyAuthenticator <логин>:<пароль>

После правки и сохранения файла torrc необходимо перезапустить Tor.

Для проверки настроек можно использовать графическую оболочку Vidalia или Tor-анализатор (зайти на http://check.torproject.org).

Список некоторых команд (настроек) Tor

EntryNodes nickname,nickname,…

Список серверов, которые предпочтительно использовать в качестве «входных» для установления TCP/IP-соединения с узловой цепочкой маршрутизаторов Tor, если это возможно.

Список серверов, которым предпочтительно отводить роль замыкающего звена в узловой цепочке маршрутизаторов Tor, если это возможно.

ExcludeNodes nickname,nickname,…

Список узлов, которые вовсе не следует использовать при построении узловой цепочки.

StrictExitNodes 0|1 Если установлено в 1, Tor не будет использовать какие-либо узлы, кроме тех, которые присутствуют в списке выходных узлов в качестве посредников, устанавливающих соединение с целевым хостом и, соответственно, являющихся своеобразным замыкающим звеном в цепочке узлов.

Если данному параметру присвоено значение 1, Tor не будет использовать какие-либо узлы, кроме тех, которые присутствуют в списке входных узлов для подключения к сети Tor.

Если данному параметру присвоено значение 1, Tor при создании соединения будет обращаться исключительно на Луковые Маршрутизаторы, у которых для осуществления подключения открыты строго определённые номера портов, с коими позволяет устанавливать соединение Ваш файрволл (по умолчанию: 80-й (http), 443-й (https), см. FirewallPorts). Это позволит Tor, запущенному на вашей системе, работать в качестве клиента за файрволлом, имеющим жёсткие ограничительные политики. Обратное утверждение неверно, поскольку в этом случае Tor не сможет исполнять обязанности сервера, закрытого таким файрволлом.

Список портов, к которым Ваш файрволл позволяет подсоединяться. Используется только при установленном значении параметра FascistFirewall. (По умолчанию: 80, 443) (Default: 80, 443)

Список портов для сервисов, которые имеют склонность устанавливать особо длительные соединения (к ним относятся преимущественно чаты, а также интерактивные оболочки) Узловые цепочки из маршрутизаторов Tor, которые используют эти порты, будут содержать только узлы c наиболее высоким аптаймом (характерным временем присутствия в сети), с целью уменьшения вероятности отключения узлового сервера от сети Tor до закрытия потока. (По умолчанию: 21, 22, 706, 1863, 5050, 5190, 5222, 5223, 6667, 8300, 8888).

Когда к Tor придёт запрос на указанный адрес, луковый маршрутизатор изменит адрес перед тем, как приступить к обработке запроса. Например, если вы хотите, чтобы при соединении с www.indymedia.org была использована цепочка узлов Tor с выходом через torserver (где torserver – это псевдоним сервера), используйте «MapAddress www.indymedia.org www.indymedia.org.torserver.exit».

Каждые ЧИСЛО секунд анализировать состояние соединения и принимать решение о том, нужно ли инициировать построение новой узловой цепочки. (По умолчанию: 30 секунд)

Разрешить повторное использование цепочки, в первый раз собранная в определённом составе своих звеньев — самое большее — ЧИСЛО секунд назад, но никогда не присоединять новый поток к цепочке, которая обслуживала данный сеанс в течение достаточно продолжительного времени. (По умолчанию: 10 минут)

NodeFamily псевдоним,псевдоним,…

Именованные сервера Tor (закономерным образом, для повышения степени прозрачности иерархии сети Tor) объединяются в «семейства» по признаку общего или совместного администрирования, так что следует избегать использования любых 2-х из таких узлов, «связанных родственными узами», в одной и той же цепочке анонимных маршрутизаторов Tor. Специальное задание опции NodeFamily может понадобиться только тогда, когда сервер с данным псевдонимом сам не сообщает о том, к какому «семейству» он себя причисляет, что на стороне сервера OR должно быть продекларировано путём указания параметра MyFamily в файле torrc. Допускаются множественные указания этой опции.

RendNodes псевдоним,псевдоним,…

Список узлов, которые по возможности желательно использовать в качестве точек рандеву (встречи).

RendExcludeNodes псевдоним,псевдоним,…

Список узлов, которые ни в коем случае не следует использовать при выборе точек рандеву (точек встречи).

Известить Tor о том, что на этом порту должны прослушиваться соединения, устанавливаемые приложениями, использующими SOCKS-протокол. Обнулите этот параметр, если Вам вовсе ни к чему, чтобы приложения устанавливали соединения по SOCKS-протоколу посредством Tor. (Значение по умолчанию: 9050)

Установить привязку к данному адресу для прослушивания запросов на соединение от приложений, взаимодействующих по SOCKS-протоколу. (По умолчанию: 127.0.0.1). Также Вы можете указать порт (например, 192.168.0.1:9100), который, разумеется, на целевой машине должен быть «открыт» посредством соотв. настройки файерволла. Определение этой опции может быть повторено многократно для осуществления одновременной («параллельной») привязки ко множеству различных адресов/портов.

SOCKSPolicy политика,политика,…

Задаёт политики входа на данный сервер с целью ограничения круга клиентских машин, которым разрешено подключаться к SOCKS порту. Описание этих политик вводится аналогично тому, как это делается для политик выхода (см. ниже).

Для каждого из значений в разделённом запятыми списке, Tor проследит недавние соединения для хостов, соответствующих этому значению и попытается использовать один и тот же выходной (замыкающий) узел для каждого из них. Если очередной элемент списка предваряется символом «.», то его значение будет трактоваться, как соответствующее домену в целом. Если один из элементов списка состоит из одной только «точки», то это указывает на его «универсальное» соответствие всем путевым именам. Эта опция может оказаться полезной, если Вы часто устанавливаете соединение с серверами, которые аннулируют все записи о пройденной Вами аутентификации (т.е. принуждают выйти и зарегистрироваться снова) при осуществлении попытки переадресации TCP/IP-соединения, установленного с одним из таких серверов, на Ваш новый IP-адрес после его очередной смены. Обратите особое внимание на то, что использование этой опции невыгодно для Вас тем, что это позволяет серверу напрямую ассоциировать историю соединений, запрашиваемых определённым IP, с Вашей пользовательской учётной записью. Хотя в принципе, если кому-то и понадобится собрать всю информацию о Вашем пребывании на сервере, желающие в любом случае смогут сделать это посредством cookies или других специфичных для используемого протокола обмена средств.

Поскольку серверы, являющиеся выходными звеньями узловой цепочки, имеют право начинать работу и завершать её по собственному усмотрению, т.е. так или иначе – произвольным, случайным образом, желательно, чтобы ассоциация между хостом и выходным узлом автоматически потеряла свою силу по истечении некоторого ЧИСЛА секунд полного отсутствия сетевой активности со стороны сервера. По умолчанию – 1800 секунд (30 минут).

Существующий набор команд Tor достаточно велик. Рассмотрение их всех выходит за рамки настоящего обозрения. Здесь были приведены лишь несколько наиболее типичных вариантов редактирования и лишь часть команд. Полный список и синтаксис команд (на английском языке) можно найти на сайте разработчиков Tor.

См. https://www.torproject.org/tor-manual.html.en

Когда Tor и фильтрующий прокси уже установлены пора настроить нужные сетевые приложения для работы с Tor.

Напомним, что сам факт установки Tor не анонимизирует сетевые соединения компьютера. Приложение, в простейшем случае это браузер, необходимо настроить на работу с Tor.

В принципе подключить к Tor можно любые сетевые приложения, работающие по транспортному протоколу TCP. Это дает возможность усиления анонимности их использования. Процесс называют «торификацией » приложений. Приложения, работающие по транспортному протоколу UDP в настоящее время не торифицируются (в планах разработчиков переход на UDP в недалеком будущем). Системы IP-телефонии (Skype и др.), помимо использования UDP, используют специфичный протокол VoIP. VoIP анонимизировать через Tor можно, но процесс весьма непростой и мы этим заниматься не будем.

Tor, Vidalia и фильтрующий прокси (Polipo) совместно работают как прокси сервер, т.е. на локальном компьютере они эмулируют работу обычного интернет-сервера. Приложения для Интернет спроектированы в расчёте на то, что они будут обмениваться сообщениями по сети, используя протокол TCP/IP и IP-адрес в качестве уникального сетевого адреса другого компьютера.

Для взаимодействия сетевых процессов в пределах одного компьютера используется специальный внутренний IP-адрес 127.0.0.1. Когда программа посылает данные по IP-адресу 127.0.0.1, то данные не передаются по сети, а остаются в пределах данного компьютера.

Вместо IP-адреса 127.0.0.1 можно использовать значение «localhost », оно всегда обозначает, что соединяться следует с тем же компьютером, на котором запущено приложение.

Таким образом, алгоритм торификации приложения заключается в поиске и установке его настроек для работы с внутренним прокси-сервером (Tor, Vidalia и Polipo) по адресуlocalhost.

В настройках фильтрующего прокси Polipo (файл polipo.conf) указаны параметры прокси-сервера:

а также его параметры по протоколу SOCKS:

socksParentProxy = «localhost:9050″

Итак Tor внутри компьютера работает по адресу 127.0.0.1 и через порт 8118

Для торификации приложения необходимо прописать данные параметры в его настройках (Сеть-прокси):

— адрес прокси 127.0.0.1 (или localhost)

— по протоколу SOCKS адрес тот же, а порт 9050

— тип протокола SOCKS — socks5

Вот так это выглядит, например, в браузере FirefoxPortable:

В случае использования фильтрующего прокси Privoxy следует поступить аналогично.

Если у вас перед инсталляцией пакета Vidalia Bundle был установлен браузер Firefox, то его торификация произойдёт автоматически после запуска плагина TorButton. Другие браузеры для работы с Tor придётся торифицировать.

Все прочие программы, умеющие работать с HTTP прокси (браузеры, FTP-клиенты, интернет-пейджеры и т. д.), настраиваются на работу с Tor таким же образом. Но в некоторых приложениях приходится выбирать между протоколами http (https, ssl, ftp и др.) и socks. Чтобы научить приложение работать с socks-протоколами их нужно «соксифицировать», для чего требуется дополнительно специальныя программа — соксификатор.

Не рекомендуется использовать через сеть Tor «качалки» и BitTorrent. Во-первых, потому, что сеть Tor сравнительно медленная, по причине задержки на промежуточных серверах. Во-вторых, анонимизировать процесс закачки в большинстве случаев просто бессмысленно. Например, ну что из того, если кто-то узнает, что вы скачали неприличный фильм или «крамольную» книгу.

Сложнее обстоит дело с анонимной отправкой почты. Дело в том, что почтовые клиенты отправляют почту по протоколу SMTP, а большинство почтовых серверов работает по этому протоколу через порт 25. Но порт 25 в сети Tor закрыт. Что делать?

Теоретически тут возможны два варианта решения проблемы:

1. Самый очевидный. Настроить браузер на работу через Tor и воспользоваться веб-интерфейсом для отправки и получения анонимной почты. Т.е. делать всё через браузер.

2. Искать для своего анонимного ящика почтовый сервер, который работает с нестандартным портом. (Например, Gmail использует нестандартный порт 587) И соответственно настраивать почтового клиента.

Для анонимной почты можно ещё воспользоваться римейлерами. (Римейлер – это сервис, пропускающий письмо через цепочку серверов, и заменяющий IP отправителя своими.) Но сервисы, работающих под видом римейлеров не всегда анонимны, и, кроме того, римейлеры безбожно уродуют кириллические кодировки, вплоть до абсолютной нечитаемости. Я бы этот способ не посоветовал.

Разумеется, прежде чем действительно отправлять анонимное письмо нужно проверить корректность настроек, отписавшись на какой-либо свой ящик.

Дополнительная информация по анонимности и настройкам браузеров

Когда у пользователей возникает необходимость скрыть свои личные данные и пользоваться Интернет анонимно, то закономерно, что появляются и ресурсы, по тем или иным причинам заинтересованные в раскрытии этой анонимности. (Такие вот «Единство и борьба противоположностей».)

Как известно, использование Socks-прокси не позволяет вычислять IP-адрес стандартными методами. Поэтому для определения IP-адреса научились использовать дополнительно следующие средства: плагины к браузерам (plugins), скрипты (Script) и куки (cookies).

Плагины — дополнения, устанавливаемые браузером для просмотра некоторых страниц. Многие плагины угрожают анонимности, посылая информацию в обход прокси-серверам (следовательно и в обход цепочки Tor). Например, Java, Flash, ActiveX, RealPlayer, Quicktime, Adobe PDF являются потенциально опасными для анонимности. Отключение плагинов может привести к неполному или искажённому отображению страниц. Однако всё равно рекомендуется отключать их при использовании Tor. (Анонимность требует жертв.)

Скрипты встраиваются непосредственно в исходный код страниц для увеличения их функциональности и исполняются браузером при получении.

Многие ошибочно полагают, что JavaScript — это то же самое, что и Java, лишь потому, что эти языки имеют схожие названия. На самом деле — это два совершенно различных языка, с разными задачами. Java язык программирования для приложений, которые вполне способны раскрыть анонимность. На языке JavaScript пишутся скрипты (сценарии), которые вставляются в страницы web-сайтов и выполняются в браузере пользователя. Он менее опасен для анонимности. Но помимо полезных функций, скрипты вполне способны при соответствующем написании определить IP-адрес или другую информацию, и передать это, минуя прокси. Поэтому для большей анонимности целесообразно отключать выполнение скриптов в вашем браузере.

Следующий потенциально опасный фактор — Cookies. Cookies (или Куки) — небольшой фрагмент служебной информации, помещаемый web-сервером на компьютер пользователя. Применяется для сохранения данных, специфичных для конкретного пользователя, и используемых веб-сервером для различных целей.

Сервер записывает в cookies-файлы информацию о пользователе, например если при входе на сайт требуется авторизация, то логин и пароль сохраняются в cookies-файл и в следующий раз не запрашиваются. Это удобно и по большому счёту безопасно, так как прочесть cookie может только тот сервер, который её установил.

Определить IP-адрес с помощью cookies невозможно, но использование сервером сохранённых данных может создать проблемы. Например, cookies могут привести к раскрытию связи между разными псевдонимами посетителя форума или сайта. Теоретически адресат может «зашить» в cookies любую информацию о себе, а другой «любопытный» ресурс может подцепить чужой cookie и узнать эту информацию.

Очевидно, что в целях максимальной приватности разумным решением было бы вообще не принимать cookies-файлы. Однако некоторые сайты требуют обязательной поддержки cookies и полное их отключение может сделать невозможной работу с ресурсом. Решается это просто: следует разрешить cookies, но запрещать прием cookies от чужого имени, избегать одновременных сеансов с разными ресурсами и обязательно удалять cookies-файлы после окончания сеанса.

Почти все вышеперечисленные дополнительные угрозы раскрытия анонимности решаются применением браузера Firefox совместно с расширением для этого браузера —Torbutton.

Разработчики системы Tor также настоятельно рекомендуют использование в качестве браузера Firefox и обязательно с расширением Torbutton. Такой вариант более тщательно изучается, чаще обновляется, и в нем реализованы дополнительные меры безопасности. Так Torbutton блокирует Java, Flash, ActiveX и другиe плагины, которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, Torbutton умеет обрабатывать cookies более безопасно.

Кроме того, в версии плагина Torbutton начиная с 1.2.0 добавлено несколько дополнительных возможностей безопасности, чтобы защитить вашу анонимность от всех главных угроз. Настройки, выставленные по умолчанию, должны быть подходящими (и самыми безопасными!) для большинства пользователей, но если вы хотите большей гибкости и безопасности, то можно выполнить следующие настройки плагина Torbutton:

1. Отключать плагины при использовании Tor! Эта опция является ключевой в безопасности Tor. Плагины выполняют свою работу в сети независимо от браузера, и многие плагины только частично подчиняются своим собственным настройкам прокси.

2. Ограничить динамическое содержание текущим режимом Tor.

3. Перехватывать опасный код Javascript!

Эта опция разрешает работу перехватывающего кода Javascript. Javascript встроен в страницы, чтобы перехватывать данные о дате и маскировать вашу временную зону, и, перехватывая данные о навигаторе, скрывать информацию об операционной системе и браузере. Эта функция не выполняется стандартными настройками браузера Firefox.

Целесообразно использовать Firefox с расширением Torbutton для анонимной работы в Интернет, а для обычной (неанонимной) работы — какой-либо другой браузер (например Opera), не торифицированный.

Довольно часто причиной раскрытия анонимности является беспечность и небрежность пользователя. Например, ранее вы пользовались своим почтовым ящиком не анонимно, а сегодня решили отправить письмо через сеть Tor, не раскрывая себя. Но в почтовом ящике остались логин и пароль с вашим подлинным IP-адресом. При желании, вашу анонимность уже можно раскрыть.

Поэтому надо взять себе за правило — для анонимной работы пользоваться одним набором логинов, паролей и т.д., а для неанонимной работы совсем другим набором. Это означает, что и почтовые ящики, номера счетов и прочие должны быть другими.

11. Блокирование Tor и как с ним бороться

Система Tor позволяет скрывать от провайдера конечные (целевые) адреса, тем самым прорывая возможную блокаду доступа к заблокированным им сетевым ресурсам. Также система Tor скрывает от целевых ресурсов адрес отправителя, тем самым снимая возможность нахождения пользователя или блокировки пользователей.

Однако и провайдер и сетевые ресурсы могут бороться с самим Tor путем блокировки его публичных узлов. Далее приводятся приемы борьбы с такими блокировками Tor.

1. Использования непубличных входных узлов (bridge-узлов)

В странах с интернет-цензурой провайдеры часто пытаются блокировать доступ к «запрещённым» интернет-ресурсам. (Не понимаю, почему какой-то урод будет решать какие сайты мне посещать, а какие — нет!)

Информационный поток данных, идущий от пользователя в сеть Tor маскируется под шифрованный SSL-трафик (протокол https) и распознать его по каким-то особенностям нереально. Однако провайдер всегда знает первичный адрес, по которому шлются данные. При работе через Tor это адрес первого узла анонимизирующей цепочки.

Tor — открытая система, поэтому все адреса публичных узлов Tor известны и нетрудно включить их в «чёрный список» с последующей блокировкой.

Иногда такую блокировку считают даже как уязвимость системы Tor.

Разработчики Tor предусмотрели такую ситуацию и создали некоторое подмножество непубличных входных узлов (bridge-узлов или мостов), узнать адреса которых можно только вручную и небольшими порциями.

На странице https://bridges.torproject.org можно найти адреса трех текущих bridge-узлов в формате proxy_host:proxy_port (например 188.40.112.195:443). Там же будет краткая инструкция по установке мостов. (Правда на английском языке.)

Если данная страница также заблокирована, то можно получить адреса bridge-узлов по почте, отправив письмо-запрос на bridges@torproject.org с заголовком и единственной строкой get bridges в теле письма.

Вставить в клиент Tor полученные bridge-узлы можно через его графическую оболочку Vidalia.

Для чего нужно: открыть окно Vidalia, нажать кнопку «Настройки » («Settings»), в открывшемся окне выбрать вкладку «Сеть » («Network»), пометить там галочкой пункт «Мой Интернет-провайдер блокирует доступ к сети Tor » («My ISP blocks connections to the Tor network»).

Скопировать адрес первого bridge-узла в поле «Добавить bridge » («Add bridge») и нажать кнопку «+». Таким же образом вставить и остальные bridge-узлы.

Нажать кнопку «Ok». Перезапустить Tor.

2. Добавления в конец цепочки Tor внешнего прокси

В настоящее время некоторые интернет-ресурсы блокируют или ограничивают доступ посетителей при использовании ими Tor. Видимо хотят контролировать своих посетителей (!?). (К сожалению сюда относятся даже такие известные сайты как Wikipedia, Gmail, ЖЖ, Linux.org.ru и другие.) Для такого блокирования составляется «чёрный список» всех (или почти всех) публичных выходных серверов системы Tor (блоклист) и запрещаются или ограничиваются посещения с этих серверов. Иногда можно посмотреть «чёрный список» по адресу https://proxy.org/tor_blacklist.txt, но скорее всего там будет сообщение типа «Зайдите завтра»

Простым способом преодоления блокирования со стороны интернет-ресурсов является добавление к цепочке Tor внешнего прокси-сервера. (Он не входит в «чёрный список».) Внешних прокси-серверов очень много и их можно легко найти в Сети (например, http://www.proxy-list.org/en/index.php/). Необходимо только, чтобы они поддерживали шифровку ssl трафика (для входа по защищенному каналу https) и желательно были «забугорными». Скопировать его адрес в формате: proxy_host:proxy_port.

Затем найти конфигурационный файл фильтрующего прокси Polipo:….conf и добавить в его конец строку parentProxy=proxy_host:proxy_port, где proxy_host:proxy_port — адрес «внешнего прокси».

После этого надо перезагрузить анонимный канал, т.е. Tor Browser.

Проверить анонимный канал можно на сайтах-анализаторах IP, (например http://www.ip-adress.com/what_is_my_ip/, или http://whatismyipaddress.com/, или http://geotool.servehttp.com/. Полученный IP-адрес должен совпадать с адресом внешнего прокси.

В результате добавления в конец цепочки Tor внешнего прокси, общение с целевым адресом (сайтом) пойдет через этот «чистенький» для блокировщика «внешний прокси».

12. Сравнительный анализ систем обеспечения анонимности

Итак, если, посетив какой-либо интернет-ресурс, вы оставили там свой реальный IP-адрес, то по нему легко узнать страну, где вы находитесь, город, название и адрес вашего провайдера, его телефон и e-mail. Если компьютер из организации, то адрес и название организации. Если компьютер физического лица, то данные о его владельце можно потом узнать у провайдера. Анонимность равна нулю.

Как уже упоминалось ранее, большинство способов сокрытия IP-адреса так или иначе связаны с использованием proxy-серверов и подменой на них IP-адреса.

Существует несколько типов proxy-серверов:

— HTTP proxy — наиболее распространенный тип прокси

— HTTPS proxy (SSL proxy) — то же самое, что HTTP, плюс шифрование

— CGI proxy — анонимайзеры (можно работать только через браузер)

— SOCKS proxy — анонимны по определению, могут работать с разными протоколами

Даже proxy одного типа могут иметь различную степень анонимности. Поэтому для начала следует разобраться, что представляет собой используемый прокси-сервер.

Существуют также различные программы для сокрытия IP-адреса пользователя. Это прежде всего «Steganos Internet Anonym » и программы серии «… Hide IP ».

Steganos пытается работать с прокси серверами, обычно устаревшими. Поэтому программа в принципе даже не всегда функциональна и хорошей (трудно раскрываемой) анонимности не обеспечит.

Программы типа Hide IP в бесплатном варианте (free) работают только с одним proxy сервером, иногда даже не анонимным и настойчиво предлагают купить платную версию (pro). Покупать не пробовал и другим не советую. Ибо платная версия подключит вас через один из широко известных серверов на территории США. Ваш IP-адрес явно светится не будет, но при желании найти вас через логи сервера будет не очень трудно.

Вобщем, это игрушки, широко разрекламированные, но слабофункциональные.

С точки зрения обеспечения анонимности намного лучше самому вручную или при помощи соответствующей программы построить цепочку из 2-3 анонимных proxy серверов. Но для этого нужно их найти, проверить на анонимность и выбрать (желательно разных стран). Потом из выбранных proxy серверов составить цепочку. Операция достаточно трудоёмкая, и кроме того, требует дополнительно наличия 3-5 программ.

При этом надо ещё учесть, что бывают как бесплатные так и платные прокси. (Также как платные и бесплатные программы). Как правило, с точки зрения предоставляемого сервиса, бесплатные прокси не отличается от платных proxy серверов, однако в их работе могут быть некоторые особенности — как преимущества, так и недостатки. Основным недостатком является то, что практически отсутствуют долго работающие бесплатные proxy. Как правило, через какое-то время они либо переходят в статус платных, либо прекращают работу.

аким образом, если удалось составить работоспособную цепочку из двух-трёх анонимных прокси серверов, из которых хотя бы один — SOCKS proxy, то можно считать, что достигнут неплохой уровень сокрытия IP-адреса.

Что ещё можно узнать о пользователе при посещении им web-сайта или почтового ящика?

Во-первых, если применяется нешифрованный протокол, то провайдер может знать весь текст передаваемого и получаемого сообщений. А в тексте могут быть имена, логины, пароли и т. д.

Во-вторых, кроме IP-адреса, который возможно удастся скрыть, от пользователя передаются значения некоторых переменных окружения (environment variables) с его компьютера. По ним можно установить язык браузера (если не английский, то это информация о национальности и стране), часовой пояс, тип браузера, тип операционной системы. Конечно, по этим данным человека не найти. Но кое-какая информация о нём будет получена.

Для создания надежно защищенных сетей была разработана технология VPN (англ. Virtual Private Network – виртуальная частная сеть). При работе через VPN подключённые пользователи работают так, как будто их компьютеры находятся в пределах единой локальной сети. Таким образом, все приложения, программы, браузеры будут работать через IP-адрес локальной сети VPN. Кроме того, в технологиях VPN используются средства криптографии (шифрование пакетов). Технология VPN имеет множество реализаций и описывать их здесь затруднительно.

Существенным фактором является и то, что этот сервис платный, и надо сказать не из дешёвых.

Продавцы услуг VPN, конечно же, обещают полную безопасность и анонимность. Так ли это?

На одном из форумов человек, который раньше работал на крупную структуру связанную с информационной безопасностью, рассказал об «анонимности» хакеров, использующих VPN (причём в связке с SOCKS-сервером). В его практике было 4 случая, когда подобная схема юным хакерам не помогала (2 дела даже дошли до суда).

Дело в том, что у заинтересованных людей уже есть список соответствий диапазонов IP-адресов VPN контор с конкретным провайдером услуг. Т.е. если поступает в правоохранительные органы жалоба (при этом плохие действия вы совершали через VPN), то они по имеющемуся IP-адресу могут вычислить по своим внутренним базам данных фирму, предоставляющую хостинг VPN-сервису и даже если владелец сервиса отключил ведение логов и не желает сотрудничать, они могут собрать необходимые логи при помощи специального оборудования.

Т.е., использование VPN неплохой способ сокрытия данных, но не 100-процентный, и к тому же не бесплатный.

Система Tor обеспечивает надёжную защиту от провайдера (невозможность прочтения и скрытый конечный адрес). Также достаточно высокий уровень защиты анонимности IP-адреса на конечном адресате и на всех промежуточных серверах (нодах) сети. Единственная существенная брешь — это возможность прочтения передаваемой информации на выходе последнего выходного узла сети Tor (Exit Node). Опять же, такая возможность очень маловероятна, поскольку интересующимся организациям сразу найти конечный узел очень трудно. А с учётом постоянной смены серверов цепочки, это практически невозможно. Самое вероятное в этой бреши — это случайно наткнуться на «подставной» выходной сервер.

Сеть системы Tor строится на большом количестве волонтёров из разных стран, предоставляющих свои компьютеры для работы в качестве нод, и в том числе выходных. В журнале «Хакер» № 10/09 один человек делится опытом построения Exit Node на своём компьютере с хакерскими целями. За небольшой промежуток времени при помощи снифера ему удалось выудить пару логинов и паролей к иностранным трекерам. Не знаю, правда, как он собирается ими воспользоваться.

Есть конечно вероятность, что такой же ловушечный Exit Node организуют у себя на компе и соответствующие органы. Но тут имеется простое решение. В разделе «Тонкая настройка» было показано на конкретном примере, как можно запретить использование в качестве выходных серверов те, которые расположены в России, Украине и Белоруссии. Ну а если вашу информацию перехватят спецслужбы в Парагвае или в каком-нибудь Гонконге, так это на здоровье. Хотя вряд ли она принесёт им ощутимую пользу. Тем более, что IP-адреса то у них не будет!

На всякий случай, порекомендую не указывать открытым текстом при анонимной работе — своего имени, имён родственников и друзей, а также адресов, номеров телефонов и других координатных сведений. (Как говорил один политический деятель — «имена, пароли, явки».)

Здесь конечно же не будут рассматриваться методы сокрытия индивидуальной информации, связанные со взломом, проникновением в чужие сети и прочие закононепослушные приёмы. Тогда, если делать выбор из того, что было рассмотрено выше, то оптимальным выбором будет система Tor. Причём не только по соотношению «цена/качество», но и по удобству работы.

13. О построении узлов и мостов сети Tor

Как упоминалось ранее, сеть системы Tor строится по большей части усилиями добровольцев-волонтёров из разных стран, которые настраивают пакет Vidalia Bundle на своих компьютерах для работы в качестве ретрансляторов (нод).

Разработчики и идеологи Tor приветствуют создание узлов как можно большим числом пользователей и стараются сделать процесс создания узлов Tor простым и удобным, включая ограничение предоставляемой пропускной способности, правила вывода (с тем чтобы вы могли ограничить вашу незащищенность к возможным жалобам), и даже поддержку динамических IP-адресов. Правда инструкция по созданию и настройке узлов имеется на официальном сайте Tor только на английском языке.

Конечно, наличие множества узлов в разных уголках сети Интернет — это то, что обеспечивает безопасность пользователей Tor. Но с другой стороны, прежде чем прежде чем предоставлять свой компьютер для работы в качестве ноды, следовало бы серьёзно подумать.

Во-первых, если оплата за Интернет происходит по затраченному трафику или по времени подключения, то вы будете оплачивать чужую анонимность из своего кармана. Кроме того, работа ретранслятора требует 500-1000 Мбайт оперативной памяти.

Во-вторых, работая в качестве узла сети Tor человек серьезно подставляет себя. Ведь именно его IP-адрес будет светиться во время неизвестных действий анонимного пользователя. Известен случай, когда немецкая полиция арестовала человека, организовавшего у себя на компьютере ретранслятор Tor, через который неизвестный отправил ложное сообщение о теракте. Но если в Германии этому человеку удалось доказать свою невиновность (он вскоре был отпущен), то в России или Беларуси особо церемониться не станут. Какой-нибудь Басманный суд, не особенно вникая в технические детали, с лёгкостью влепит соответствующий срок.

Ретрансляторы типа мост (bridge) являются узлами Tor, которые не указаны в главной директории сети Tor. Это означает, что даже провайдеры, пытающиеся фильтровать соединения с сетью Tor, скорее всего, не смогут заблокировать все мосты. Создание «мостов» — это мера дополнительной предосторожности на случаи активного блокирования системы Tor провайдерами или даже правительствами.

Конфигурация моста практически не отличается от конфигурации обычного узла: разница состоит лишь в том, внесен ретранслятор в публичный список или нет.

Ну а стоит ли вам устанавливать обычный ретранслятор или ретранслятор типа мост? Решайте сами.

Кроме анонимности в Интернете и шифрования пакетов, Tor предоставляют своим пользователям уникальную возможность создавать бесплатно собственные веб-сайты и системы мгновенного обмена сообщениями, не открывая при этом информацию об истинном (географическом) местоположении ресурса.

Правда, посещать эти ресурсы смогут только пользователи системы Tor. Скрытые сервисы Tor находятся на псевдодомене верхнего уровня onion. Это значит что адреса скрытых сайтов будут выглядеть примерно так — http://hostname.onion.

Если вы видите имя веб сайта, заканчивающееся на.onion – это дескриптор скрытого сервиса. Это автоматически генерируемое имя, которое может располагаться на любом ретрансляторе Tor или клиентском компьютере, подключенном к сети Интернет по всему миру.

Анонимность тут полная. Посетители могут свободно публиковать свои материалы, не опасаясь давления цензуры. В результате никому не удастся определить адреса людей, предоставивших сайту свои материалы и никто из тех, кто посылает сообщения на сайт, не сможет узнать, кто им отвечает. Никто не сможет определить владельца сайта, и владелец сайта не сможет узнать, кто посещал сайт и публиковал там свои материалы.

Утверждают, что сделать такой сайт для своих друзей можно быстро и без знания программирования. При желании вы можете бесплатно создать сайт, форум или блог, для безопасного общения с друзьями и единомышленниками. Но помните, что туда могут попасть только пользователи Tor.

Создавайте и приглашайте друзей. Только, конечно же, не по телефону и не через прослушиваемые форумы.

Описание настройки и конфигурирования скрытых сервисов системы Tor вы сможете найти на сайте разработчиков, на странице «Конфигурирование скрытых сервисов» (Configuring Hidden Services for Tor) — https://www.torproject.org/docs/tor-hidden-service.html.en. К сожалению, такая страница имеется только на английском языке. (Кажется ещё и на польском). Кому очень нужно тот переведёт.

Чтобы проверить то, как Tor обеспечивает анонимность нужно зайти на один из сайтов, которые могут определять и высвечивать IP-адрес и некоторые другие данные о пользователе. Список приведен ниже.

Чтобы узнать свой настоящий IP-адрес — можно зайти на один из этих сайтов, не включая Tor. (Например, http://2ip.ru или тестовую страницу сайта Tor — https://check.torproject.org и т. д.) Запомнить свой IP-адрес и начать проверку.

Включить Tor и зайти последовательно на несколько проверочных сайтов.

Чтобы избежать ошибки проверка IP всегда должна выполнятся на ресурсах, гарантированно учитывающих разные нюансы. Т. е., если анонимность важна, то будет не лишним провериться в нескольких местах, не полагаясь на один сервис.

Ниже приведены ссылки на самые надежные и информативные ресурсы:

— Сайт содержит набор всевозможных тестов прокси сервера на анонимность, включая Java-проверку http://www.stilllistener.addr.com/checkpoint1/index.shtml

— Показывает IP-адрес и (исходя из этого IP) страну проживания, а также информацию о провайдере. http://www.anonymize.net/current-ID.phtml

— http://2ip.ru/ — на сайте есть анонимайзер и другие полезные функции.

— http://smart-ip.net/ — можно узнать адреса HTTP и SOCKS Proxy

— http://leader.ru/secure/who.html — хороший адрес для получения подробной информации о Вашем компьютере. Имеет сервис Whois!

— http://clientn.free-hideip.com/map/whatismyip.php

— http://smart-ip.net/tools/geoip

Если ни один из проверочных сайтов не высветил настоящий IP-адрес, значит Tor обеспечил вашу анонимность!

16. Неофициальное мнение скептика

На одном из сайтов, при обсуждении системы Tor, был задан такой вопрос: «По-моему, сеть Tor слишком хороша, чтобы быть безопасной. Может это просто приманка спецслужб? »

Скорее это даже не вопрос, а предположение. Исчерпывающий и понятный ответ на этот вопрос, конечно же, не был дан. Так, какие-то общие рассуждения о том, кто использует Tor, о целесообразности со стороны государства терпеть существование подобной анонимной сети, о злоумышленниках и т. д.

Точный ответ на этот вопрос могли бы дать только сами спецслужбы! Но они, как известно, не отличаются ни правдивостью, ни излишней откровенностью.

Попробуйте подумать самостоятельно. Что понимать под «приманкой»? Для кого эта «приманка»? Насколько она может быть эффективной?

Действительно, нельзя исключать попытку контроля соответствующими службами трафика миллионов людей, причём именно тех, которые хотят анонимно пользоваться Интернетом. Для этого спецслужбы предлагают им якобы универсальное и бесплатное средство — Tor, а сами потом пишут миллионы терабайт трафика, для последующего анализа и поиска интересной информации. Вариант ловли рыбы в мутной воде. Или добывание информации под видом борьбы с цензурой.

Кстати, рядовые пользователи могут легко проверить подменяется ли их IP-адрес на конечном ресурсе, но не могут проверить насколько защищена шифрованием информация, которую они отправляют. Приходится верить на слово!? Т.о., пользователь фактически получает бесплатного кота в мешке. (Подходит и аналогия с бесплатным сыром, который, как известно, находится только в мышеловке.)

Разработчики системы Tor (правильнее было бы назвать их администраторами проекта) утверждают, что программное обеспечение имеет открытый код и всякий, мол, может проверить, что там нет возможности отслеживать и перехватывать проходящий трафик.

Во-первых, далеко не всякий может это проверить, да большинство и не станет. А во-вторых, никто не может проверить того программного обеспечения, которое находится на серверах системы Tor. Имеются ввиду не серверы созданные волонтёрами, а корневые директории сети Tor (Directory Authority servers). Кто знает какие ключи шифрования имеются там и как они используются?

Далее. Система Tor сначала разрабатывалась по федеральному заказу, якобы для министерства обороны США. Интересно, а чем она не подошла американским военным? Они якобы отказались от неё и в 2002 году отдали каким-то якобы независимым разработчикам. Странная история.

А может она разрабатывалась по заказу ФБР или ЦРУ, а потом по вышеизложенной легенде началась её эксплуатация в качестве той самой приманки, о которой говорилось в вопросе о спецслужбах.

Всё это конечно на уровне гипотезы, но в серьёзных случаях, где требуется настоящая анонимность, я бы Tor использовать не стал. А с другой стороны, и полностью отказываться от него не нужно. Например, Tor вполне пригоден для посещения заблокированных провайдером сайтов. Он может защитить и от перехвата информации провайдером, при условии, конечно, что ваш провайдер не сотрудничает с американскими (или другими западными) спецслужбами. Т.е., при решении внутренних и не денежных вопросов (точнее тех, которые не заинтересуют западные спецслужбы и Интерпол) использование Tor не только не противопоказано, но даже рекомендовано.

При этом не следует забывать, что сеть Tor вовсе не является неуязвимой. А, кроме того, традиционные полицейские методы также могут быть достаточно эффективными против сервиса Tor.

Приложение 1. Обращение разработчиков Tor к пользователям

На сайте Torproject.org имеется следующее обращение разработчиков системы Tor к пользователям:

Хотите чтобы Tor заработал по настоящему?

… тогда пожалуйста поймите, что не достаточно просто установить его и начать использовать. Вы должны изменить ваши некоторые привычки и должным образом настроить программное обеспечение! Tor сам по себе НЕ сможет обеспечить вашу анонимность. Есть несколько основных узких мест, на которые следует обращать внимание:

a. Tor защищает только те сетевые приложения, которые посылают свой трафик через Tor – он не может волшебным образом сделать весь ваш трафик анонимным просто потому, что вы установили Tor. Мы рекомендуем использовать Firefox с расширением Torbutton.

b. Torbutton блокирует такие плагины обозревателей как Java, Flash, ActiveX, RealPlayer, Quicktime, Adobe PDF и другиe: использованы для раскрытия вашего IP-адреса. Например, это означает, что по умолчанию Вы не можете пользоваться Youtube. Если вам действительно нужен доступ к Youtube, вы можете перенастроить Torbutton, чтобы разрешить доступ к Youtube, но знайте, что тем самым вы открываете себя для потенциальных атак. Кроме того, такие расширения как панель инструментов Google узнают дополнительную информацию о сайтах, которые вы посещаете: они могут идти в обход Tor и/или разглашать приватную информацию. Некоторые предпочитают использовать два разных браузера (один для Tor, и другой — для работы в сети без Tor).

c. Будьте осторожны с куки: если вы использовали браузер без Tor и сайт выдал вам куки, оно может идентифицировать вас, даже если вы начнете использовать Tor снова. Torbutton пытается обработать куки безопасно. CookieCuller может помочь в сохранении тех куки, которые вы не хотите потерять.

d. Tor анонимизирует источник вашего трафика, и шифрует всё между вами и сетью Tor, и всё внутри сети Tor, но он не может зашифровать ваш трафик между сетью Tor и конечным получателем информации. Если вы передаете конфиденциальную информацию, вам следует дополнительно позаботится о шифровке передачи информации, как если бы вы работали без Tor – HTTPS или или иной способ шифровки и аутентификации из конца в конец. HTTPS Everywhere — расширение Firefox, разработанное совместно Tor Project и Electronic Frontier Foundation. Оно шифрует ваши связи с рядом крупных веб-сайтов.

e. Хотя Tor и блокирует атаки на вашу локальную сеть с целью выявления вашего расположения и воздействия на него, следует сказать о новых рисках: злонамеренные или неправильно настроенные выходные узлы Tor могут переслать вам неверную страницу, или даже послать вам встроенный Java-апплет так, как будто он от домена, которому вы доверяете. Будьте осторожны и не открывайте приложения и документы, скачанные через сеть Tor, предварительно не убедившись в их целостности.

f. Tor пытается предотвратить, чтобы атакующие узнали, к какому компьютеры вы подключаетесь. Это не мешает кому либо, наблюдающему ваш трафик, понять, что вы используете Tor. Вы можете смягчить (но не в полном объеме устранить) этот риск с использованием моста реле Tor, а не непосредственного подключения к сети общего пользования Tor; но в конечном итоге лучшей защитой здесь является социальный подход: чем больше пользователей Tor рядом с вами и более разнообразны их интересы, тем менее опасным будет тот факт, что вы один из них.

g. Do not use BitTorrent and Tor together unless you are using a system like TAILS.

Подойдите к изучению материала с умом. Постарайтесь понять, что Tor может, а чего не может. Неверно думать, что список узких мест предопределён и окончателен, нам нужна ваша помощь в определении и описании всех возможных проблем.

Приложение 2. Конфигурационный файл клиента Tor.

Конфигурационный файл torrc находится в папке <Documents and Settingslt;пользователь>Data

Программа Tor при загрузке считывает конфигурационный файл и устанавливает рабочие параметры в соответствии со значениями команд в файле torrc.

Здесь приводится простейший (базовый) вариант конфигурационного файла